Сертификация в области информационной безопасности

4,8 (Проголосовало: 5)

Сертификация IT-систем и лицензирование

Постановление Правительства от 1 декабря 2009 года N 982 содержит исчерпывающий перечень позиций, которые подлежат обязательной сертификации. Но информационные системы в этом списке не упоминаются. Это означает, что на них не распространяется правило об обязательной оценке соответствия, то есть сертификация в области информационной безопасности в Российской Федерации не требуется. В соответствии с положениями федерального закона о т 6 октября 1999 г. N 184-ФЗ оценка соответствия таких объектов проводится в добровольном порядке по инициативе заявителя.

Исключение из этого правила зафиксировано в статье 19 федерального закона от 20 февраля 1995 года № 24-ФЗ, посвященного вопросам защиты данных и информатизации. Этот раздел данного нормативного документа устанавливает, что для информационных комплексов федеральных и региональных органов власти, и программ, содержащих данные, находящиеся в ограниченном доступе, сертификация в информационной сфере осуществляется в обязательном порядке.

Вместе с тем, для некоторых видов деятельности в нашей стране государственный контроль осуществляется в форме лицензирования. Список направлений, для которых применяется это требование, приведен в статье 12 федерального закона от 4 мая 2011 года № 99-ФЗ. Он включает следующие позиции:

Компании, которые занимаются одним или несколькими видами деятельности из приведенного списка, обязаны получать лицензию.

Виды сертификатов

Поскольку обязательная сертификация информационных средств в России не применяется, все виды сертификатов в этой области выдаются в добровольном порядке. Их делят на две укрупненные категории:

Корпоративные сертификаты

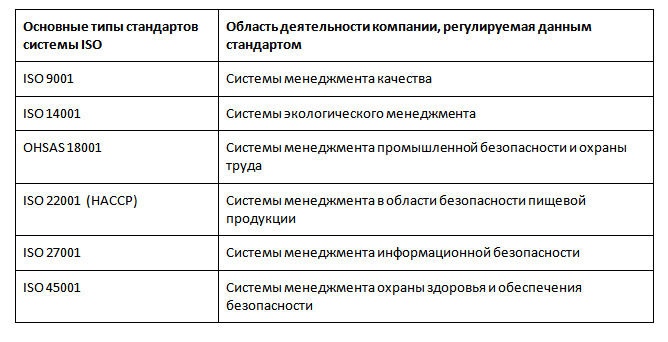

Одним из самых авторитетных инструментов в этой сфере является сертификация систем менеджмента информационной безопасности ISO 27001. Она признана во всем мире в качестве эталонной при оценке политики компании в данной предметной области. Кроме этого, в реестре зарегистрированных систем добровольной оценки соответствия, ведение которого осуществляет Росстандарт, значатся еще несколько десятков комплексов критериев, которые применяются компаниями для подтверждения своей ответственной позиции в этом вопросе.

Персональные сертификаты

Список популярных систем, применяющихся для оценки индивидуального профессионального уровня, более широк. В зависимости от области своей деятельности специалист выбирает сертификат информационной безопасности, наилучшим образом подтверждающий его компетенции. В перечень востребованных документов в данной области входят:

Система управления информационной безопасностью

Комплексная система, внедряемая организацией для обеспечения собственной IT-безопасности, должна охватывать все аспекты ее деятельности в этой области, включая создание продуктов, их отладку и ввод в эксплуатацию, функционирование, регулярный мониторинг работы, анализ алгоритмов и ошибок при ее применении, поддержку и улучшение рабочих механизмов. Выбираемые инструменты и методы должны отвечать особенностям технологического цикла предприятия, а также стоящим перед ним задачам.

Преимущества внедрения стандарта ISO 27001 для предприятия

Общепризнанная система добровольной сертификации информационных технологий ISO 27001 не зря завоевала свою популярность. Она вобрала в себя лучшие мировые практики по обеспечению защиты информации и используемых технологий. Ее внедрение дает предприятию безопасность по трем основным направлениям:

Эти преимущества широко известны специалистам в данной области. По этой причине сертификат соответствия информационной безопасности сразу же воспринимается как свидетельство грамотной и ответственной позиции компании в вопросах обеспечения защиты данных.

Обратите внимание!

Компания может пройти сертификацию на соответствие требованиям международного стандарта ISO 27001 или национального стандарта Российской Федерации ГОСТ Р ИСО/МЭК 27001-2006. Первый вариант подойдет организациям, которые работают преимущественно на внутреннем рынке. Второй тип сертификата станет полезен компаниям, которые ориентированы на взаимодействие с международными партнерами.

Оценочные критерии и требования по ISO 27001

Требования, которые предъявляет к компаниям стандартизация и сертификация информационных систем по критериям ISO 27001, являются многоуровневыми и комплексными. Основными из них становятся следующие:

Процедура сертификации на соответствие требованиям ISO 27001

Процесс сертификации организуется после полноценного внедрения системы на предприятии и отладки ее функционирования. Добровольная информационная сертификация по стандартам ISO 27001 проводится только аккредитованной организацией, имеющей право выполнять проверку на соответствие требованиям системы.

Стандарты системы ISO 27001 во многом основываются на базовой системе менеджмента качества ISO 9001. Так что если компания уже сертифицирована на соответствие требованиям этого стандарта, ей станет проще пройти процедуру сертификации, воспользовавшись имеющимися документами и наработками.

Этапы

Прежде, чем подать заявление в органы сертификации информационных систем, заявителю следует выполнить следующие шаги.

Документы по итогам сертификации

Компания, которая успешно прошла проверку на соответствие требованиям системы и подтвердила выполнение обязательных стандартов, получает сертификат установленного образца. Он оформляется аккредитованным сертификационным органом, который проводил аудит на предприятии. Документ выдается на бумажном носителе, чтобы его владелец мог предъявить сертификат любому заинтересованному лицу — например, потенциальному партнеру или контрагенту.

Стоимость

Стоимость работ по сертификации в сфере информационной безопасности не регламентируется действующим законодательством. Аккредитованные агентства вправе самостоятельно определять цену своих услуг. Чаще всего в этом процессе принимаются во внимание масштаб организации, сложность информационных процессов и используемых технологий и другие факторы. В среднем эксперты оценивают общую стоимость работ по сертификации на соответствие стандартам ISO 27001 в сумму от 30 до 60 тысяч долларов.

Что такое стандарты информационной безопасности тест

ГОСТ Р ИСО/МЭК 27002-2021

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

МЕТОДЫ И СРЕДСТВА ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ

Свод норм и правил применения мер обеспечения информационной безопасности

Information technology. Security techniques. Code of practice for information security controls

Дата введения 2021-11-30

Предисловие

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 022 «Информационные технологии»

Технические поправки к указанному международному стандарту, принятые после его официальной публикации, внесены в текст настоящего стандарта и выделены двойной вертикальной линией, расположенной на полях соответствующего текста, а обозначение и год принятия технической поправки приведены в скобках после соответствующего текста (в примечании к тексту).

ИСО/МЭК 27002 разработан подкомитетом ПК 27 «Методы и средства обеспечения безопасности ИТ» Совместного технического комитета СТК 1 «Информационные технологии» Международной организации по стандартизации (ИСО) и Международной электротехнической комиссии (МЭК).

При применении настоящего стандарта рекомендуется использовать вместо ссылочных международных стандартов соответствующие им национальные стандарты, сведения о которых приведены в дополнительном приложении ДА

6 Некоторые положения международного стандарта, указанного в пункте 4, могут являться объектом патентных прав. ИСО и МЭК не несут ответственности за идентификацию подобных патентных прав

Введение

Настоящий стандарт предназначен для использования организациями в качестве справочного материала при выборе мер обеспечения информационной безопасности (ИБ) в процессе внедрения системы менеджмента информационной безопасности (СМИБ) на основе ИСО/МЭК 27001 [10] или в качестве руководства для организаций, реализующих общепринятые меры обеспечения ИБ. Настоящий стандарт также предназначен для использования при разработке отраслевых руководств и руководств для конкретных организаций по менеджменту информационной безопасности с учетом характерных для них рисков ИБ ).

Положения настоящего стандарта должны рассматриваться с учетом требований национальных нормативных актов и стандартов Российской Федерации в области защиты информации.

Организации всех типов и размеров (включая государственный и частный сектор, коммерческие и некоммерческие организации) собирают, обрабатывают, хранят и передают информацию в различной форме, в том числе электронную, физическую и устную (например, переговоры и презентации).

Ценность информации выходит за рамки написанных слов, цифр и изображений: знания, концепции, идеи и бренды являются примерами нематериальных форм информации. Во взаимосвязанном мире информация и связанные с ней процессы, системы, сети и персонал, участвующий в их эксплуатации, обработке и защите, являются активами, которые, как и другие важные бизнес-активы, представляют ценность для бизнеса организации и, следовательно, заслуживают или нуждаются в защите от различных угроз.

Активы подвержены как преднамеренным, так и случайным угрозам, поскольку связанные с ними процессы, системы, сети и люди имеют присущие им уязвимости. Изменения в бизнес-процессах и системах или другие внешние изменения (такие, как новые законы и нормативные акты) могут создавать новые риски ИБ. Следовательно, учитывая множество способов использования уязвимостей угрозами для нанесения вреда организации, риски ИБ всегда будут присутствовать. Эффективная защита информации снижает эти риски, защищая организацию от угроз и уязвимостей, и тем самым уменьшает влияние рисков на ее активы.

ИБ достигается путем внедрения подходящего набора мер обеспечения ИБ, включая политики, процессы, процедуры, организационные структуры и функции программного и аппаратного обеспечения. Эти меры необходимо установить, внедрить, контролировать, пересматривать и улучшать, где это необходимо, для достижения конкретных целей безопасности и бизнеса организации. СМИБ, как это определено в ИСО/МЭК 27001 [10], дает целостное и скоординированное представление о рисках ИБ организации для целей реализации всеобъемлющего набора мер обеспечения ИБ в рамках общей системы менеджмента.

Многие информационные системы не разрабатывались безопасными в контексте ИСО/МЭК 27001 [10] и настоящего стандарта. Безопасность, которая может быть достигнута с помощью технических средств, ограничена и должна поддерживаться надлежащим управлением и процедурами. Процесс определения мер обеспечения ИБ, которые должны быть внедрены, требует тщательного планирования и внимания к деталям. Эффективная СМИБ нуждается в поддержке со стороны всех работников организации. Также может потребоваться участие акционеров, поставщиков или других внешних сторон. Кроме того, могут потребоваться консультации внешних специалистов.

В более общем смысле внедрение эффективной СМИБ повышает уверенность руководства и других заинтересованных сторон в том, что активы организации находятся в безопасности и защищены от вреда, тем самым способствуя ведению бизнеса.

0.2 Требования информационной безопасности

Крайне важно, чтобы организация определила применимые требования безопасности. Существует три основных источника требований безопасности:

a) оценка рисков для организации с учетом общей бизнес-стратегии и целей организации. Посредством оценки риска выявляют угрозы активам, оценивают уязвимости, вероятности возникновения и предполагаемое потенциальное воздействие;

b) юридические, законодательные, нормативные и договорные требования, которые должна выполнять организация, ее торговые партнеры, подрядчики и поставщики услуг, а также их социально-культурная среда;

с) набор принципов, целей и требований бизнеса по обращению, обработке, хранению, передаче и архивированию информации, которые организация разработала для поддержки своей деятельности.

Ресурсы, используемые для внедрения мер обеспечения ИБ, должны быть соизмеримы с ущербом для бизнеса, к которому могут привести проблемы безопасности при отсутствии этих мер. Результаты оценки рисков могут стать основанием для принятия соответствующих решений руководством и помогут расставить приоритеты для управления рисками ИБ и внедрения мер обеспечения ИБ, выбранных для защиты от этих рисков.

ИСО/МЭК 27005 [11] предоставляет руководство по менеджменту рисков ИБ, которое включает в себя рекомендации по оценке, коммуникации, мониторингу и пересмотру рисков.

0.3 Выбор мер обеспечения информационной безопасности

Меры обеспечения ИБ могут быть выбраны как из настоящего стандарта, так и из других источников. При необходимости могут быть разработаны новые меры для удовлетворения специфичных потребностей организации.

Выбор мер обеспечения ИБ зависит от организационных решений, основанных на критериях принятия риска, вариантах обработки риска и общем подходе к управлению рисками, применяемом в организации, а также должен учитывать соответствующее национальное и международное законодательство и нормативное регулирование. При выборе мер для обеспечения надежной информационной безопасности необходимо предполагать, как меры могут взаимодействовать между собой.

Некоторые из мер обеспечения ИБ, приведенных в настоящем стандарте, могут рассматриваться как руководство по менеджменту ИБ и применимы для большинства организаций. Информация о мерах обеспечения ИБ и руководстве по их применению приведена ниже. Более подробная информация о выборе мер обеспечения ИБ и других вариантах обработки риска содержится в ИСО/МЭК 27005 [11].

0.4 Разработка собственных рекомендаций

Настоящий стандарт можно рассматривать как основу для разработки рекомендаций, специфичных для организации. Не все меры обеспечения ИБ и рекомендации из настоящего свода норм и правил могут быть применимы. Кроме того, могут потребоваться дополнительные меры и рекомендации, не включенные в настоящий стандарт. В документы, содержащие дополнительные рекомендации или меры, где это применимо, полезно включать перекрестные ссылки на соответствующие пункты настоящего стандарта для облегчения проведения проверки соответствия аудиторами и партнерами по бизнесу.

Информация имеет свой естественный жизненный цикл, начинающийся от ее создания, проходящий через хранение, обработку, использование и передачу и заканчивающийся ее устареванием или полным уничтожением. Ценность активов и риски для них могут изменяться в течение жизненного цикла (например, ущерб от несанкционированного раскрытия или от кражи финансовых отчетов компании менее значителен после их официального опубликования), однако ИБ в разной степени важна на всех этапах жизненного цикла.

ИБ должна приниматься во внимание на каждом этапе жизненного цикла информационных систем, в пределах которого они планируются, конкретизируются, проектируются, разрабатываются, тестируются, внедряются, используются, поддерживаются и выводятся из эксплуатации. Новые системные разработки и изменения в существующих системах предоставляют организациям возможность обновления и совершенствования мер обеспечения ИБ, принимая во внимание совершившиеся инциденты, а также текущие и прогнозируемые риски ИБ.

В то время как настоящий стандарт содержит руководство по применению достаточно широкого комплекса мер обеспечения ИБ, универсально применимого во множестве организаций различного типа, в других стандартах семейства ИСО/МЭК 27000 представлены дополнительные рекомендации или требования в отношении других частных аспектов менеджмента ИБ.

Для общего ознакомления как с системой менеджмента информационной безопасности, так и с семейством стандартов следует обращаться к ИСО/МЭК 27000. Данный стандарт содержит глоссарий, формально определяющий большинство терминов, используемых в семействе стандартов ИСО/МЭК 27000, и описывает сферу и предназначение других стандартов этого семейства.

1 Область применения

В настоящем стандарте содержатся рекомендации по созданию и практическому использованию в организации системы менеджмента информационной безопасности (СМИБ), включая вопросы выбора, внедрения и применения полноценного набора мер обеспечения ИБ, соответствующих совокупности имеющихся в данной организации рисков ИБ.

Настоящий стандарт предназначен для использования организациями, которые намерены:

a) выбрать меры обеспечения ИБ в процессе внедрения системы менеджмента информационной безопасности на основе ИСО/МЭК 27001 [10];

b) внедрить общепринятые меры обеспечения ИБ;

c) разработать свои собственные руководства по менеджменту ИБ.

2 Нормативные ссылки

3 Термины и определения

В настоящем стандарте применены термины по ИСО/МЭК 27000.

4 Структура стандарта

Настоящий стандарт состоит из 14 разделов, содержащих в совокупности 114 конкретных мер обеспечения ИБ, сгруппированных в 35 основных категорий.

4.1 Разделы

Каждый раздел, посвященный мерам обеспечения ИБ, содержит описание одной или нескольких основных категорий.

Порядок следования разделов в настоящем стандарте не отражает их важности. В зависимости от обстоятельств меры обеспечения ИБ из одного или всех разделов могут быть применимы, поэтому каждая организация при использовании настоящего стандарта должна определить важность и применимость мер для себя и отдельных бизнес-процессов. Кроме того, порядок следования пунктов в разделах настоящего стандарта не предполагает распределения их по приоритету.

4.2 Категории мер обеспечения информационной безопасности

Каждая основная категория содержит:

a) цель применения мер, которая содержит описание того, что должно быть достигнуто;

b) одну или несколько мер обеспечения ИБ, которые могут быть применены для достижения цели применения меры.

Описание меры обеспечения ИБ структурировано следующим образом:

Определяет конкретную формулировку меры, направленную на достижение цели применения меры.

Тест с ответами по теме: “Информационная безопасность”

1. Как называется информация, которую следует защищать (по нормативам, правилам сети, системы)?

а) Регламентированной

б) Правовой

в) Защищаемой+

2. Разновидностями угроз безопасности (сети, системы) являются:

а) Программные, технические, организационные, технологические+

б) Серверные, клиентские, спутниковые, наземные

в) Личные, корпоративные, социальные, национальные

3. Относятся к правовым методам, обеспечивающим информационную безопасность:

а) Разработка аппаратных средств обеспечения правовых данных

б) Разработка и установка во всех компьютерных правовых сетях журналов учета действий

в) Разработка и конкретизация правовых нормативных актов обеспечения безопасности+

4. Основные источники угроз информационной безопасности:

а) Хищение жестких дисков, подключение к сети, инсайдерство

б) Перехват данных, хищение данных, изменение архитектуры системы+

в) Хищение данных, подкуп системных администраторов, нарушение регламента работы

5. Выберите виды информационной безопасности:

а) Персональная, корпоративная, государственная+

б) Клиентская, серверная, сетевая

в) Локальная, глобальная, смешанная

6. Цели информационной безопасности – своевременное обнаружение, предупреждение:

а) несанкционированного доступа, воздействия в сети+

б) инсайдерства в организации

в) чрезвычайных ситуаций

7. Основными объектами информационной безопасности являются:

а) Компьютерные сети, базы данных+

б) Информационные системы, психологическое состояние пользователей

в) Бизнес-ориентированные, коммерческие системы

8. Утечка информации в системе:

а) это ситуация, которая характеризуется потерей данных в системе+

б) это ситуация, которая характеризуется изменением формы информации

в) это ситуация, которая характеризуется изменением содержания информации

9. Выберите наиболее важный момент при реализации защитных мер политики безопасности :

а) Аудит, анализ затрат на проведение защитных мер

б) Аудит, анализ безопасности

в) Аудит, анализ уязвимостей, риск-ситуаций+

10. Определите, какой подход к обеспечению безопасности имеет место:

а) теоретический

б) комплексный +

в) логический

11. Система криптографической защиты информации:

а) BFox Pro

б) CAudit Pro

в) Крипто Про +

12. Вирусы, которые активизируются в самом начале работы с операционной системой:

а) загрузочные вирусы +

б) троянцы

в) черви

13. Кто в итоге несет ответственность за защищенность данных в компьютерной сети?

а) Владелец сети+

б) Администратор сети

в) Пользователь сети

14. Политика безопасности в системе (сети) – это комплекс:

а) Руководств, требований обеспечения необходимого уровня безопасности+

б) Инструкций, алгоритмов поведения пользователя в сети

в) Нормы информационного права, соблюдаемые в сети

15. Наиболее важным при реализации защитных мер политики безопасности является следующее:

а) Аудит, анализ затрат на проведение защитных мер

б) Аудит, анализ безопасности

в) Аудит, анализ уязвимостей, риск-ситуаций+

16. Свойство информации, наиболее актуальное при обеспечении информационной безопасности:

а) Целостность+

б) Доступность

в) Актуальность

17. Если различным группам пользователей с различным уровнем доступа требуется доступ к одной и той же информации, какое из указанных ниже действий следует предпринять руководству:

а) снизить уровень классификации этой информации

б) улучшить контроль за безопасностью этой информации +

в) требовать подписания специального разрешения каждый раз, когда человеку требуется доступ к этой информации

18. Выберите, что самое главное должно продумать руководство при классификации данных:

а) управление доступом, которое должно защищать данные

б) оценить уровень риска и отменить контрмеры

в) необходимый уровень доступности, целостности и конфиденциальности +

19. Когда получен спам по e-mail с приложенным файлом, следует:

а) Прочитать приложение, если оно не содержит ничего ценного – удалить

б) Сохранить приложение в парке «Спам», выяснить затем IP-адрес генератора спама

в) Удалить письмо с приложением, не раскрывая (не читая) его+

20. Информационная безопасность зависит от следующего:

а) компьютеров, поддерживающей инфраструктуры +

б) пользователей

в) информации

21. Конфиденциальность:

а) защита программ и программных комплексов, обеспечивающих технологию разработки, отладки и внедрения создаваемых программных продуктов

б) описание процедур

в) защита от несанкционированного доступа к информации +

22. Определите, для чего создаются информационные системы:

а) получения определенных информационных услуг +

б) обработки информации

в) оба варианта верны

23. Наиболее распространены средства воздействия на сеть офиса:

а) Слабый трафик, информационный обман, вирусы в интернет

б) Вирусы в сети, логические мины (закладки), информационный перехват+

в) Компьютерные сбои, изменение администрирования, топологии

24. Кто является основным ответственным за определение уровня классификации информации:

а) руководитель среднего звена

б) владелец +

в) высшее руководство

25. Отметьте категорию, которая является наиболее рискованной для компании с точки зрения вероятного мошенничества и нарушения безопасности:

а) хакеры

б) контрагенты

в) сотрудники +

26. Что такое угроза информационной системе (компьютерной сети)?

а) Вероятное событие+

б) Детерминированное (всегда определенное) событие

в) Событие, происходящее периодически

27. Информация, которую следует защищать (по нормативам, правилам сети, системы) называется:

а) Регламентированной

б) Правовой

в) Защищаемой+

28. Разновидностями угроз безопасности (сети, системы) являются:

а) Программные, технические, организационные, технологические+

б) Серверные, клиентские, спутниковые, наземные

в) Личные, корпоративные, социальные, национальные

29. Какие угрозы безопасности информации являются преднамеренными?

а) ошибки персонала

б) открытие электронного письма, содержащего вирус

в) не авторизованный доступ +

30. Что такое stuxnet?

а) троянская программа

б) макровирус

в) промышленный вирус +