Как работают вредоносные веб-сайты

Пользуясь интернетом, вы наверняка услышите о существовании вредоносных веб-сайтов. Сервис Virustotal, например, хорошо известен в Сети тем, что с помощью него можно узнать, какой сайт является вредоносным, а какой безобидным. Но что на самом деле значит факт признания сайта «злонамеренным»? Какие конкретно действия выполняют эти сайты? Давайте попробуем разобраться, как работают такие сайты, как их вычислить и защитить себя.

Каким образом действует вредоносный сайт

Можно выделить два основных типа вредоносных сайтов. Первым требуется взаимодействие с пользователем для осуществления заражения, вторым же не нужно никаких действий пользователя. При посещении злонамеренного сайта можно заразиться несколькими способами, например, нажать на рекламный баннер, загрузив себе на компьютер вредоносную программу. Если сайт фишинговый, он может похитить ваши учетные данные, маскируясь под онлайн-банкинг или что-то подобное. Также для заражения порой достаточно просто нажать на ссылку, перейти на сайт и… всё, больше никаких действий не потребуется, все остальное сделает сервер злоумышленника.

Рисунок 1. Предупреждение браузера о подозрительном сайте

В случае загрузки вредоносного файла механизм прост: вы заразите свой компьютер, как только запустите такой файл (это не обязательно должен быть exe-файл, это вполне может быть изображение или PDF). Если же мы говорим о вредоносной рекламе, тут все немного сложнее — часто такая реклама, изначально являясь безобидной, располагается на вполне легитимных и заслуживающих доверия сайтах, только затем оснащаясь вредоносной составляющей, заражающей посетителей этого легитимного сайта.

В некоторых случаях для заражения необходимо нажать на такое рекламное объявление, при этом вы будете перенаправлены на злонамеренный веб-сайт. В других случаях от вас не потребуется даже этого, заражение произойдет автоматически, в фоновом режиме.

Сайты, заражающие пользователей без взаимодействия с ними

Когда мы говорим о сайтах, способных заражать домашние компьютеры, не требуя каких-либо действий от пользователя, мы задаемся вопросом, как они работают. Ответ заключается в основном в двух технологиях — JavaScript и Flash. Когда вы посещаете сайт, созданный с использованием только HTML (в настоящее время очень редко можно встретить сайт без JavaScript, однако давайте говорить теоретически), основное поведение веб-приложения заключается в том, что вы запрашиваете страницу, а сервер отображает ее в качестве ответа.

На стороне клиента в этом случае ничего опасного не происходит. Использование только HTML приводит к многочисленным ограничениям при рендеринге веб-страницы, поэтому вполне вероятно, что веб-разработчик захочет использовать JavaScript — язык, который поможет ему сделать его веб-страницы более запоминающимися и функциональными.

Если позволить скриптам выполняться на стороне сервера, это будет сильно перегружать его, поэтому JavaScript выполняет скрипты на стороне клиента (таким образом, скрипт запускается непосредственно на вашем компьютере), что приводит к оптимизации работы сервера.

Следовательно, мы имеем ситуацию, в которой вредоносный сайт может выполнить скрипт на компьютере пользователя без его ведома. Более того, злоумышленники сейчас часто используют обфускацию кода, запутывая его и шифруя, поэтому даже при анализе исходного вредоносной кода страницы пользователь не обнаружит ничего подозрительного.

Как можно защитить себя

Говоря о безопасности в случае, когда сайт пытается заразить вас после определенного действия с вашей стороны, совет простой — избегайте нажатия на рекламные баннеры и загрузки непонятного содержимого на ваш компьютер. Если вам очень хочется нажать на рекламное объявление, рекомендуется сделать это на виртуальной машине или проверить на раннее упомянутом Virustotal, это позволит трезво оценить потенциальный риск.

Однако здесь вы можете столкнуться с редиректом или серией редиректов, тогда Virustotal вам вряд ли поможет. Можно, конечно, положиться на работу вашего антивируса и брандмауэра, однако мы все прекрасно понимаем, к чему это обычно приводит.

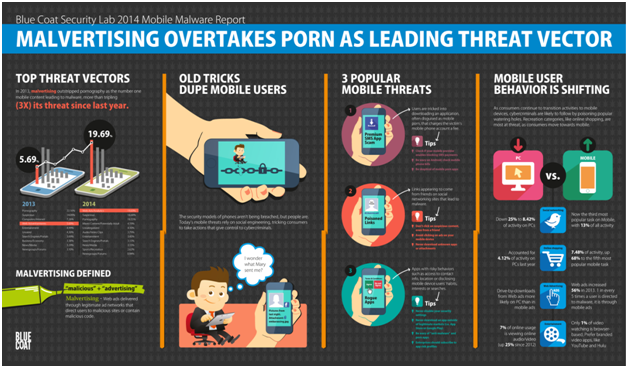

Рисунок 2. Наиболее популярные векторы атак

Что касается второго сценария, когда для заражения от вас не требуется никаких действий, тут рекомендация такова — всегда обновляйте браузер. Большинство таких атак нацелены на уязвимое программное обеспечение, причем используются хорошо известные уязвимости. Поэтому специалисты в области информационной безопасности не устают повторять — обновляйте все, что обновляется у вас в системе.

Но и тут есть оговорка — данная стратегия не спасет вас от уязвимостей нулевого дня (0-day). В этом случае можно посмотреть на то, какие браузеры наиболее популярны, и пользоваться менее популярным, так как злоумышленники изначально нацелены на то, чтобы охватить как можно более обширную аудиторию пользователей.

В качестве еще одного способа можно создать в браузере некий черный список известных вредоносных сайтов, что гарантированно убережет вас от посещения таких сайтов, однако придется постоянно обновлять такой список, внося новые сайты. Кроме этого, у Google есть такой список сайтов, так что поисковая система непременно отобразит вам предупреждение при попытке посетить злонамеренный веб-сайт.

Выводы

Ознакомившись с основными принципами работы вредоносных сайтов, вы сможете сделать правильный выбор, который поможет обеспечить безопасность вашего компьютера. В целом все строится вокруг прописных истин (не посещать сомнительные сайты, обновлять программы), но иногда и популярные легитимные сайты взламывают, размещая на них вредоносный код. Так что просто стоит учитывать общие моменты и понимать степень риска.

Опасные сайты – как их распознать?

Интернет – кладезь полезной информации и огромное хранилище развлечений: здесь есть всё – от мини-игр до шедевров мирового кинематографа в отличном качестве. Большинство интернет-ресурсов безопасны и самое неприятное, что может встретить пользователь – рекламные баннеры. Но такие неудобства необходимы для нормальной работы сайта – рекламодатели платят деньги за размещение рекламы, а это значит, что ресурс может платить достойным специалистам за наполнение достойным контентом.

Не все сайты одинаково полезны, на просторах Сети много тех сайтов, которые могут нанести серьёзный вред компьютеру. В современные браузеры встроена специальная программа, которая предупреждает об опасности перехода на тот или иной ресурс, вот только с развитием антивирусных технологий развиваются и сами вирусные программы, поэтому знать врага в лицо не только полезно, но и безопасно.

Типы опасных сайтов

Вопреки распространённому мнению, что в Интернете можно «подцепить» только вирусы, которые легко устраняются антивирусной программой, Сеть пестрит и куда более опасными вещами:

Наибольшим количеством «фейковых» адресов может «похвастаться» сайт Сбербанка России, и это при том, что и спецслужбы, и программисты этого банка действительно активно борются с подобными подделками. При поисковом запросе «Сбербанк онлайн» уже на первой-второй странице выдачи располагается поддельный ресурс, который, естественно, приглашает пользователя войти в личный кабинет, введя логин и пароль.

На скриншоте, приведенном выше, продемонстрирован сайт-мошенник и официальный ресурс крупнейшего банка России, разница не сразу бросается в глаза. Разве что при входе на официальный сайт системы интернет-банкинга браузер переходит в защищённый режим, но при использовании мобильного устройства это гораздо сложнее заметить, нежели с широкоформатного монитора компьютера.

Самый очевидный способ обезопасить компьютер от вредоносных программ — установить антивирус, который оповещает о переходе на непроверенные или потенциально опасные сайты. Но, к сожалению, современные мошенники способны обходить защитные программы, и потому стоит предпринимать дополнительные меры, если все-таки нужно перейти на незнакомый сайт.

По статистике 93% пользователей Интернета по всему миру становятся жертвами вредоносных сайтов, одним удаётся избежать серьёзных последствий, другие лишаются денег, доступа к личным кабинетам и профилям в социальных сетях. Всё та же суровая статистика предупреждает, что подавляющее большинство опасных интернет-ресурсов имеют такие тематики как видео для взрослых, секреты и ключи к популярным играм, а также якобы рассказывают о различных быстрых способах заработка – от казино до брокерских услуг.

Дайте знать, что вы думаете по этой теме в комментариях. Мы очень благодарим вас за ваши комментарии, отклики, дизлайки, лайки, подписки!

Пожалуйста, оставляйте ваши мнения по текущей теме материала. За комментарии, дизлайки, подписки, отклики, лайки огромное вам спасибо!

Вирусы на сайте: какие бывают и как могут навредить

Заражение сайта вирусами — результат хакерской атаки, только не всегда целенаправленной. Вероятность того, что именно на ваш сайт нападет злоумышленник, небольшая. Гораздо легче поймать вирус по другой, более прозаичной причине. Например, из-за невнимательности разработчиков при написании кода, неосторожности при работе с сайтом через FTP или из-за плагина CMS.

В статье расскажем, какие бывают вирусы, как они чаще всего попадают на сайт и что будет, если вовремя их не отследить.

Какие бывают вирусы и что они умеют

Вирус — это вредоносный код, который разрабатывают для несанкционированных действий. Он внедряется через уязвимости в сайте или веб-приложении. На первый взгляд вредоносный код мало чем отличается от обычного кода:

Пример вредоносного кода на языке JavaScript. Источник: virusdie.com

Когда на сайт попадает вредоносный код, он приносит много неприятностей: повреждает файлы, крадет информацию, устанавливает вредоносное ПО на устройства пользователей. Из-за вирусов на сайте появляются ошибки, он становится «тяжелее» — тратит больше ресурсов хостинга, страницы загружаются дольше.

Разновидностей вирусов очень много, мы не будем подробно останавливаться на каждой. Расскажем о самых популярных, атакующих сайты и веб-приложения.

XSS-атака

XSS (англ. Cross-Site Scripting — межсайтовый скриптинг) — распространенная уязвимость, которую можно обнаружить на множестве сайтов. В рейтинге CWE за 2020 год, в который вошли 25 самых опасных уязвимостей, XSS занимает 1 место.

Через эту уязвимость злоумышленники могут внедрить код JavaScript прямо на страницу сайта (XSS-атака). Вредоносный скрипт собирает данные: логины и пароли, куки. Для пользователей это проходит незаметно: сайт выглядит как прежде, дизайн не меняется, а все плохое происходит «под капотом» сайта — в коде. Дальше скрипт отправляет все данные на сервер злоумышленника, и он получает доступ к аккаунтам пользователей и их персональной информации.

Также скрипт может перенаправлять пользователя на другой сайт с похожим дизайном. Если человек не заметит подмены, он может ввести свои учетные данные или реквизиты банковской карты прямо на сайте злоумышленника, не зная этого.

LFI — включение локального файла

LFI-уязвимость (англ. Local file include — включение локальных файлов) — уязвимость, которую злоумышленник может использовать, чтобы заставить веб-приложение раскрыть или запустить файлы на сервере. Она возникает из-за неправильной настройки веб-сервера и ошибок в коде сайта.

Обычно эту уязвимость эксплуатируют сразу в двух направлениях:

SQL-инъекция

SQL-инъекция — особый способ внедрения вредоносного кода. SQL-инъекция позволяет вмешиваться в запросы, которые приложение делает к своей базе данных. Атака этого типа возможна из-за неправильно выбранного способа взаимодействия с базой данных при разработке сайта.

Как злоумышленник может использовать SQL-инъекцию:

Вредоносное программное обеспечение

Вредоносное ПО и вредоносный код — разные угрозы, которые часто работают вместе.

Вредоносное ПО — программное обеспечение, которое устанавливается на устройства и содержит в себе множество разных типов вирусов. Тогда как вредоносный код — это веб-скрипт, атакующий сайты и веб-приложения. Вредоносный код проникает через уязвимость сайта и его можно использовать для загрузки вредоносного ПО на устройства пользователей.

Наглядный пример распространения вредоносного ПО через сайт — случай с известной площадкой CNET. На сайте CNET размещалась ссылка для скачивания бесплатного видеоредактора VSDC. В феврале 2020 года ссылка была взломана через уязвимость сайта и вместо подлинной программы посетители скачивали вредоносное ПО, позволяющее злоумышленникам получать доступ к компьютерам пользователей.

При переходе по взломанной ссылке на сайте download.cnet.com загружался файл с инфицированным программным обеспечением. Источник: news.drweb.com

Это лишь один из множества сценариев распространения вредоносного ПО через взломанные сайты. Расскажем о некоторых типах вредоносного ПО, которые проникают на устройства через сайты.

Spyware — это разновидность шпионского ПО. Позволяет собирать личные данные пользователя, в том числе конфиденциальные: банковские реквизиты, логины-пароли, адреса электронной почты и даже нажатие клавиш на клавиатуре. Отслеживает действия и поведение в сети.

Трояны — маскируются под обычное ПО: бесплатную программу, zip-архив. Если запустить троян на устройстве, он сможет полностью контролировать систему: изменять другое ПО и файлы, передавать данные с ПК на сервер или использовать компьютер в своих целях — например, для кибератак.

Черви — попадают на компьютер, размножаются и распространяются на ПК других пользователей, например, через электронные адреса в памяти захваченных устройств.

Следствие атак червей:

Злоумышленники используют это ПО, чтобы вредить работе организаций, рассылать спам или получать доступ к управлению устройствами.

Rootkits — это утилиты, которые маскируются под системные вспомогательные программы и скрывают процессы других вредоносных программ. С помощью последних взломщики получают файлы или наносят вред системам устройств.

Keyloggers — это ПО перехватывает данные с устройств:

С помощью кейлогеров злоумышленники воруют номера счетов, карт, пароли и другие персональные данные.

Майнеры — ПО, которое использует ресурсы устройств для добычи криптовалюты.

Программы-майнеры могут быть легальными и нелегальными.

Легальный майнинг. Пользователь, желая заработать, самостоятельно устанавливает и запускает программу на ПК.

Нелегальный майнинг. Злоумышленники устанавливают программу и пользуются компьютером без ведома владельца. Чаще от этого страдают корпорации — в крупной компании сложно отследить, что устройства стали потреблять больше энергии.

Как вирусы попадают на сайт

Вирус попадает на сайт в результате взлома: целевого или нецелевого.

Целевой взлом, как ясно из названия, происходит целенаправленно. Такой взлом могут заказать, например, конкуренты компании. Хакер хочет взломать конкретный сайт и пытается найти точку входа: ищет в коде слабые места или использует перебор паролей к серверу. Если получается найти уязвимость — внедряет на сайт вирус.

Нецелевой взлом никто не заказывает. Такие атаки осуществляются с использованием автоматизированных инструментов, которые были запрограммированы для поиска уязвимости и добавления вируса. Подавляющее большинство взломанных сайтов — жертвы нецелевых атак. Такие атаки дешевле целевых и дают возможность с минимальными усилиями нанести ущерб огромному количеству сайтов и систем.

Владелец или разработчик сайта часто неосознанно способствует попаданию на него вируса. Например, создает некачественный код или использует ПО для разработки сайта из непроверенных источников, которые уже содержат вирус.

Рассмотрим пути заражения подробнее.

Ошибки в коде и настройках сайта

В коде любого сайта и логике его работы могут быть ошибки — это помогает вирусам попадать на сайт. В результатах исследования компании Positive Technologies говорится, что 82% уязвимостей были обнаружены именно в коде приложений (в исследовании участвовало 38 веб-приложений из разных сфер бизнеса). Большинство веб-приложений имело в среднем 22 уязвимости, половина которых — с высокой степенью опасности.

Ошибки в коде появляются из-за некомпетентности или невнимательности разработчика — например, из-за такой мелочи, как неправильная обработка текста от пользователей, на сайте возникает XSS-уязвимость.

Представьте, что на сайте есть форма для отправки отзыва, которая содержит поля для ввода текста. В коде этой формы разработчик может забыть настроить проверку вводимой информации и злоумышленник сможет отправить вредоносный код, просто вписав его в поле формы. Дальше этот код сохранится на странице и будет загружаться в браузер каждого пользователя, который зайдет на страницу сайта (XSS-атака).

Еще одна причина появления уязвимостей — небезопасные библиотеки (фреймворки). Большинство современных сайтов создается с помощью готовых решений (фреймворков) — это дешево и удобно. Не нужно писать код с нуля, достаточно доработать готовую библиотеку под нужды сайта. Но сторонние фреймворки могут содержать в себе ошибки, которые и становятся причиной заражения вирусами.

Неправильная настройка сайта также открывает множество лазеек для злоумышленников. Разработчики и администраторы довольно часто пренебрегают безопасностью:

Разработчики и веб-мастера могут допускать ошибки в коде и настройке сайта случайно — из-за недостатка опыта, или немеренно. Так бывает, когда на проекте возникают конфликты и разногласия. Тогда разработчик перед уходом специально может оставить бэкдор.

Заражение через FTP-клиент

Многие вебмастера работают с сайтом через FTP (англ. File Transfer Protocol — протокол передачи файлов), пользуются FTP-клиентами: FileZilla, WinSCP, Core FTP LE, CuteFTP и др. Это позволяет удаленно управлять файлами на сервере: просматривать, загружать, перемещать, удалять их и т. д.

Часто FTP-клиент сохраняет логин и пароль пользователя для автоматической авторизации. Это удобно, но небезопасно: такие данные могут храниться в незашифрованном виде. Когда на компьютер веб-мастера попадает вредоносная программа, например, червь — она может собирать и передавать данные злоумышленникам, так доступ к сайту оказывается в чужих руках. Дальше — потеря контроля, вирусы на сайте, ошибки в работе приложения.

Уязвимости в CMS и плагинах

CMS — это программы, которые помогают управлять сайтом: менять дизайн, писать тексты, добавлять виджеты и т. д.

Коды многих популярных CMS (WordPress, Joomla и т. д.) есть в открытом доступе. На такое ПО обычно не нужно покупать лицензию — это выгодно для владельцев сайтов. Но код такого ПО может изучить кто угодно, в том числе злоумышленники — так они находят слабые места в системах управления сайтами и используют бреши для атак.

Обезопасить CMS от взлома можно. Если использовать лицензионные CMS, следить за официальными обновлениями платформы и устанавливать их вовремя, риск заражения становится минимальным. А вот сторонние плагины для CMS из непроверенных источников могут содержать уязвимости.

Плагины CMS — это расширения, которые подключаются к CMS. С их помощью на сайте добавляют нужные модули (интеграцию с соцсетями, обработку платежей) или меняют тему оформления.

Плагины из официальных каталогов CMS, как правило, платные. Те, кто хочет сэкономить, скачивают бесплатные плагины, часто с непроверенных сайтов. С этого, как правило, начинается история заражения сайта, так как такие плагины в большинстве случаев уже содержат вирусы.

Причиной уязвимости также становятся старые плагины. Веб-мастера со временем перестают использовать какие-то скачанные расширения, но часто забывают удалять их. А старый плагин, который не удален и не обновляется — слабое место, через которое злоумышленник может получить доступ к коду CMS.

Последствия заражения сайта вирусом

Если вовремя не принять меры, заражение сайта вирусом может закончиться неприятно. Основные последствия для сайта и бизнеса:

Интернет-угрозы

Сегодня, в информационную эпоху, потеря или кража данных может иметь серьезные последствия. На вашем компьютере может храниться личная информация, которую трудно восстановить или которая может открыть киберпреступникам прямой путь к вашим деньгам.

Потеря данных

Если в результате вредоносной атаки на вашем компьютере удаляются какие-либо данные, последствия зависят от степени ценности этих данных для вас. Если удаленные файлы относительно неважны, атака может вызвать лишь некоторое неудобство. Однако в иных случаях она может привести к потере:

Кража данных

Когда заражение домашнего компьютера ведет к краже важной информации, в результате возможно следующее:

Если данные украдены у коммерческого предприятия, это может привести к попаданию в третьи руки:

Как уберечь данные от удаления и кражи

Антивирус жизненно важен для предотвращения заражения ваших компьютеров и мобильных устройств. Однако также следует регулярно делать резервную копию данных, хранящихся на ваших устройствах. Даже если ваши устройства никогда не подвергались заражению вредоносными программами, повреждение жесткого диска или других компонентов может очень сильно осложнить доступ к важной для вас информации. В такой момент вы были бы рады иметь резервные копии своих данных.

«Лаборатория Касперского» предлагает целый ряд антивирусных продуктов мирового уровня для защиты компьютеров и мобильных устройств от вредоносных программ. Некоторые продукты «Лаборатории Касперского» включают функции обычного и сетевого резервного копирования данных, а также используют специальные технологии, например уникальную технологию «Безопасные платежи», которые не позволяют киберпреступникам красть пароли к вашим банковским счетам или учетным записям в интернет-магазинах.

Другие статьи и ссылки, связанные с утратой и кражей данных

Под интернет-угрозами здесь мы понимаем вредоносные программы, которые могут представлять опасность во время работы в интернете. Существует ряд интернет-угроз, которые проникают на компьютер пользователя через браузер.

Основным инструментом заражений через браузер являются эксплойты. Они открывают киберпреступникам дорогу для заражения компьютера:

Приложения и операционные системы, на которые направлены интернет-угрозы

Киберпреступники могут использовать любую уязвимость (в операционной системе или в приложении) для осуществления атаки с помощью эксплойта. Тем не менее, большинство киберпреступников создают веб-угрозы, нацеленные на популярные операционные системы и приложения, в частности:

Миллионы веб-атак каждый день

В 2012 году количество атак через браузеры составило 1 595 587 670. В среднем это означает, что продукты «Лаборатории Касперского» защищали пользователей от веб-угроз более чем 4,3 миллиона раз в день.

Эксперты «Лаборатории Касперского» определили наиболее активные вредоносные программы, связанные с веб-угрозами. В списке содержатся следующие типы интернет-угроз:

20 самых распространенных вредоносных программ в интернете

20 самых распространенных вредоносных программ, участвовавших в интернет-атаках в 2012 году, в соответствии со статистикой «Лаборатории Касперского» (96% всех интернет-атак пришлось на эти программы):

Позиция

Название*

Количество атак

Общее количество атак (%)**

Интернет-безопасность: что это и как сохранить безопасность в сети?

Интернет-безопасность: определение и описание

Интернет-безопасность – это безопасность действий и транзакций, совершаемых в интернете. Интернет-безопасность входит в более широкие понятия, такие как кибербезопасность и компьютерная безопасность, и включает безопасность браузера и сети, а также правильное поведение в сети. Проводя значительное время в сети, можно столкнуться со следующими угрозами интернет-безопасности:

Частные лица и организации могут защититься от подобных угроз, используя приемы интернет-безопасности.

Распространенные угрозы интернет-безопасности

Чтобы сохранить конфиденциальность и безопасность в интернете, важно знать о различных типах интернет-атак. Ниже описаны распространенные угрозы интернет-безопасности.

Фишинг

Фишинг – это кибератака с использованием поддельных писем. Злоумышленники пытаются обмануть получателей электронной почты, убедив их в подлинности и актуальности сообщения. Например, они маскируют письма под запросы из банка или сообщения от коллег, чтобы пользователи переходили по ссылкам или открывали вложения. Цель атаки состоит в том, чтобы обманным путем заставить пользователей раскрыть личную информацию или загрузить вредоносные программы.

Фишинг – одна из старейших угроз интернет-безопасности, возникшая еще в 1990-х годах. Он остается популярным и сегодня, поскольку является одним из самых дешевых и простых способов кражи информации. В последние годы фишинговые сообщения и используемые методы становятся все более изощренными.

Взлом и удаленный доступ

Злоумышленники всегда стремятся использовать уязвимости частной сети или системы для кражи конфиденциальной информации и данных. Технология удаленного доступа предоставляет им дополнительные возможности. Программное обеспечение для удаленного доступа позволяет пользователям получать доступ к компьютеру и управлять им удаленно. Его использование значительно выросло в период пандемии, когда все больше людей работают удаленно.

Протокол, позволяющий пользователям удаленно управлять компьютером, подключенным к интернету, называется RDP – протокол удаленного рабочего стола. Многие компании, независимо от размера, широко используют RDP, поэтому высоки шансы недостаточно надежной защиты сети. Злоумышленники используют различные методы выявления и эксплуатации уязвимостей RDP, чтобы получить полный доступ к сети и ее устройствам. Они могут как самостоятельно осуществлять кражу данных, так и продавать учетные данные в даркнете.

Вредоносные программы и вредоносная реклама

Термин вредоносные программы охватывает все программы: вирусы, черви, трояны и прочие, которые злоумышленники используют для нанесения ущерба и кражи конфиденциальной информации. Любое программное обеспечение, предназначенное для повреждения компьютера, сервера или сети, может расцениваться как вредоносное.

Термин «вредоносная реклама» описывает онлайн-рекламу, распространяющую вредоносные программы. Интернет-реклама – это сложная экосистема, включающая веб-сайты рекламодателей, рекламные биржи, рекламные серверы, сети ретаргетинга и сети доставки контента. Злоумышленники используют эту сложность для размещения вредоносного кода там, где рекламодатели и рекламные сети не всегда могут его обнаружить. Пользователи, взаимодействующие с вредоносной рекламой, могут загрузить вредоносные программы на свое устройство или перейти на вредоносные веб-сайты.

Программы-вымогатели

Программы-вымогатели – это вредоносные программы, блокирующие использование компьютера или доступ к определенным файлам на компьютере, пока не будет уплачен выкуп. Они часто распространяются как троянские программы – вредоносные программы, замаскированные под легальные. После установки программа-вымогатель блокирует экран системы или определенные файлы до тех пор, пока злоумышленники не получат выкуп.

Для сохранения анонимности злоумышленники обычно требуют платежи в криптовалютах, например, биткойнах. Стоимость выкупа варьируется в зависимости от программы-вымогателя и курса обмена цифровых валют. Однако злоумышленники не всегда разблокируют зашифрованные файлы после получения выкупа.

Количество атак программ-вымогателей растет, продолжают появляться новые варианты программ-вымогателей. Наиболее обсуждаемые программы-вымогатели включают Maze, Conti, GoldenEye, Bad Rabbit, Jigsaw, Locky и WannaCry.

Ботнеты

Термин ботнет означает сеть компьютеров, специально зараженных вредоносным ПО с целью выполнения автоматических задач в интернете без разрешения и ведома владельцев этих компьютеров.

Когда компьютер управляется ботнетом, он может использоваться для выполнения злонамеренных действий. К ним относятся:

Компьютеры становятся частью ботнета так же, как и заражаются любой другой вредоносной программой: например, при открытии вложений электронной почты, загрузке вредоносных программ, посещении веб-сайтов, зараженных вредоносными программами. Ботнеты также могут передаваться с одного компьютера на другой по сети. Количество ботов (зараженных компьютеров) в ботнете зависит от способности заражать незащищенные устройства.

Опасности в публичных и домашних сетях Wi-Fi

Использование публичных сетей Wi-Fi – в кафе, торговых центрах, аэропортах, отелях и ресторанах – сопряжено с определенными рисками, поскольку уровень безопасности в этих сетях часто низкий или защита полностью отсутствует. Это означает, что киберпреступники могут отслеживать действия пользователей в интернете и красть пароли и личную информацию. Другие опасности использования публичных сетей Wi-Fi включают:

Слежка за домашней сетью Wi-Fi не должна вызывать столько беспокойства, поскольку сетевое оборудование принадлежит вам. Но опасность, тем не менее, существует: в США провайдерам интернет-услуг разрешено продавать данные о пользователях. Хотя эти данные являются анонимными, сам факт сбора данных может вызывать беспокойство у тех, кто ценит конфиденциальность и безопасность в интернете. Использование VPN в домашней сети значительно усложняет отслеживание вашей онлайн-активности.

Как защитить личные данные в сети

Чтобы обеспечить безопасность в интернете и защитить свои данные, можно следовать перечисленным ниже рекомендациям.

Используйте многофакторную аутентификацию везде, где возможно

Многофакторная аутентификация – это способ проверки подлинности, при котором для доступа к учетной записи используется два или более метода проверки. Например, вместо простого запроса имени пользователя или пароля при многофакторной аутентификации запрашивается дополнительная информация:

Многофакторная аутентификация снижает вероятность кибератаки. Чтобы защитить онлайн-аккаунты, рекомендуется по возможности использовать многофакторную аутентификацию. Для обеспечения безопасности в интернете можно также можете применять сторонние приложения проверки подлинности, такие как Google Authenticator и Authy.

Используйте сетевой экран

Сетевой экран исполняет роль барьера между вашим компьютером и сетью, например интернетом. Сетевые экраны блокируют нежелательный трафик, а также помогают предотвратить заражение компьютера вредоносными программами. Часто сетевой экран входит в состав операционной системы или системы безопасности. Для обеспечения максимальной безопасности в интернете рекомендуется убедиться, что сетевой экран включен и настроено автоматическое обновление.

Внимательно относитесь к выбору браузера

Браузер – это основной инструмент для выхода в интернет, он играет ключевую роль в обеспечении безопасности в интернете. Хороший веб-браузер должен быть безопасным и обеспечивать защиту от утечки данных. Фонд свободы прессы составил подробное руководство, описывающее плюсы и минусы безопасности основных веб-браузеров.

Создавайте надежные пароли и используйте менеджер паролей

Надежный пароль помогает обеспечить безопасность в интернете. Он обладает следующими свойствами:

Замена букв и цифр похожими символами, например, “P@ssw0rd” вместо “password”, сейчас уже не является эффективной мерой – злоумышленники умеют обходить такую замену. Чем сложнее ваш пароль, тем сложнее его взломать. Использование менеджера паролей позволяет создавать, хранить и управлять всеми паролями с помощью единой защищенной учетной записи.

Пароли необходимо хранить в секрете, никому не сообщать и нигде не записывать. Рекомендуется не использовать один пароль для всех учетных записей, а также регулярно менять пароли.

Используйте на устройствах последнюю версию программы безопасности

Антивирус, обеспечивающий защиту в интернете, очень важен для сохранения конфиденциальности и безопасности. Лучшие программы интернет-безопасности защищают от различных видов атак, а также обеспечивают безопасность данных в интернете. Очень важно обновлять антивирусное программное обеспечение. Большинство современных программ обновляются автоматически, что гарантирует защиту от последних угроз интернет-безопасности.

Как обезопасить свою семью в интернете

Защита детей от опасного и неприемлемого контента и контактов в интернете, а также от вредоносных программ и атак очень важна. Обучение детей основам безопасности в интернете позволит их обезопасить.

Рекомендации по обеспечению безопасности детей в интернете

Дети проводят все больше и больше времени в интернете, и важно объяснить им, как оставаться в безопасности. Важно, чтобы они знали, какую информацию следует хранить в секрете. Например, следует объяснить, почему никому нельзя сообщать пароли и раскрывать личную информацию. Установка компьютера там, где вы можете наблюдать и контролировать его использование, также поможет обеспечить безопасность ребенка в интернете.

Многим детям нравится смотреть видео на YouTube. Чтобы сделать этот процесс более безопасным, можно использовать родительский контроль для YouTube. Также можно использовать специальное приложение для детей – YouTube Kids. Оно имеет удобный для детей интерфейс, а видео в приложении отбираются модераторами-людьми и автоматическими фильтрами, и подходят даже для детей младшего возраста.

alt= “Безопасность и конфиденциальность в интернете”

Как защитить электронную почту

Электронная почта разработана так, чтобы быть максимально открытой и доступной и позволить людям общаться друг с другом. Недостатком такой доступности является уязвимость некоторых аспектов электронной почты. Это позволяет злоумышленникам использовать электронную почту для нарушения безопасности в интернете.

Что такое безопасность электронной почты?

Безопасность электронной почты – это набор методов, используемых для защиты учетных записей электронной почты и переписки от несанкционированного доступа, потери и компрометации. Учитывая, что электронная почта часто используется для распространения вредоносных программ, спама и фишинговых атак, ее безопасность является важным аспектом безопасности в интернете.

Как бороться со спамом по электронной почте?

Спам-сообщения – это массово рассылаемые нежелательные сообщения. Большинство провайдеров электронной почты используют алгоритмы фильтрации спам-сообщений, но, несмотря на это, спам может продолжать приходить. Чтобы избавиться от спама, можно предпринять следующие шаги:

Слишком много спам-писем может быть признаком того, что ваш адрес электронной почты был раскрыт в результате утечки данных. В этом случае рекомендуется сменить адрес электронной почты.

Сетевая безопасность

Сетевая безопасность – это набор действий, направленных на защиту работоспособности и целостности сети и данных. Она обеспечивает защиту от множества угроз и предотвращает их проникновение и распространение в сети.

Как настроить безопасность Wi-Fi роутера

Wi-Fi роутер является важным компонентом интернет-безопасности. Он проверяет весь входящий и исходящий трафик и контролирует доступ к сети Wi-Fi, а также к телефонам, компьютерам и другим устройствам. Надежность роутеров улучшилась за последнее время, но можно предпринять дополнительные действия для усиления защиты в интернете.

Изменение заданных по умолчанию параметров роутера, таких как имя и учетные данные для входа – это важный первый шаг. Это поможет сделать сеть Wi-Fi менее уязвимой для злоумышленников, поскольку в этом случае роутер находится в активном управлении.

Чтобы повысить безопасность Wi-Fi роутера, можно отключить различные функции и настройки. Такие функции, как удаленный доступ, универсальная настройка сетевых устройств (Universal Plug and Play) и настройка защищенного Wi-Fi, могут использоваться вредоносными программами. Несмотря на то, что эти функции очень удобны, их отключение повысит безопасность домашней сети.

Использование VPN в общедоступной сети Wi-Fi

Лучший способ защитить данные в интернете при использовании общедоступного Wi-Fi – это виртуальная частная сеть (VPN). Технология VPN создает зашифрованный туннель между вашим устройством и удаленным VPN-сервером. Весь интернет-трафик передается через этот туннель, что обеспечивает защиту данных. Когда вы подключаетесь к общедоступной сети с помощью VPN, другие пользователи в этой сети не могут отследить ваши действия, что обеспечивает надежную защиту в интернете.

Сетевая безопасность и Интернет вещей

Интернет вещей относится к физическим устройствам, отличным от компьютеров, телефонов и серверов, которые подключаются к интернету, собирают и обмениваются данными. Примеры таких устройств – фитнес-трекеры, умные холодильники, умные часы и голосовые помощники, такие как Amazon Echo и Google Home. По оценкам, к 2026 году в мире будет установлено 64 миллиарда устройств интернета вещей.

Все эти устройства, подключенные к интернету, создают новые возможности компрометации информации. Через интернет вещей передается огромный объем данных. Кроме того, сами эти данные часто являются крайне важными. Поэтому важно помнить об угрозах интернет-безопасности и соблюдать правила кибербезопасности.

Безопасность мобильных устройств в интернете

Безопасность мобильных устройств – это набор методов защиты данных на мобильных устройствах, таких как смартфоны и планшеты. Это еще один вид интернет-безопасности.

Как узнать, прослушивается ли телефон

Смартфоны могут подвергнуться прослушиванию, особенно в результате взлома или получения root-доступа. Прослушивание позволяет злоумышленникам слушать ваши телефонные разговоры и читать сообщения. О взломе телефона могут свидетельствовать такие признаки, как необычный фоновый шум при звонках, быстрый расход заряда батареи телефона и странное поведение устройства.

Если телефон самопроизвольно включается и выключается и если на нем появляются приложения, которые вы не устанавливали, это может указывать, что кто-то еще имеет доступ к вашему телефону. Также признаками прослушивания телефона могут являться странные SMS-сообщения, содержащие набор искаженных букв и цифр, и счета за телефон на более высокие, чем обычно, суммы.

С дополнительными советами по безопасности мобильных устройств можно ознакомиться в этой статье.

Что такое подмена телефонных номеров и как с ней бороться?

Подмену телефонных номеров обычно используют киберпреступники, пытающиеся убедить пользователя в том, что информация исходит из надежного источника. Они намеренно фальсифицируют отображаемый номер вызывающего абонента, чтобы выдать свой звонок за звонок с локального или знакомого пользователю номера.

Чтобы прекратить подмену телефонных номеров, выясните, есть ли у вашего оператора сотовой связи сервис или приложение для выявления и предотвращения спам-вызовов. Также для фильтрации вызовов можно использовать сторонние приложения, такие как RoboKiller или Nomorobo, однако они требуют предоставления личных данных.

Лучше всего не отвечать на звонки с неизвестных номеров. Не рекомендуется также отвечать на мошеннические звонки, поскольку в этом случае мошенники воспринимают вас как потенциальную жертву.

Как удалить шпионские приложения с телефона

При появлении признаков шпионских приложений на вашем смартфоне проверьте установленные приложения. Удалите все приложения, в надежности которых вы не уверены или не помните, что устанавливали их.

Также может помочь обновление операционной системы телефона и более радикальные меры, например, сброс настроек телефона до заводских. Несмотря на то, что эти действия могут вызвать некоторые неудобства, рекомендуется их выполнить, если вы считаете, что ваш телефон был скомпрометирован.

Для выявления и удаления вирусов и вредоносных программ с телефонов Android можно использовать Kaspersky Internet для Android. В подробной статье об удалении вирусов с Android-устройств, объясняется, как это сделать вручную.

Советы по безопасности: как защититься в интернете

Итак, каковы лучшие методы защиты в интернете? Ниже приведены рекомендации по защите от угроз интернет-безопасности и различных типов интернет-атак.

Программное решение, обеспечивающее круглосуточную интернет-безопасность

Лучшее программное обеспечение для интернет-безопасности защищает от целого ряда угроз, включая взломы, вирусы и вредоносные программы. Комплексный продукт для обеспечения безопасности в интернете должен обнаруживать уязвимости устройств, блокировать киберугрозы до момента их распространения, а также изолировать и устранять непосредственные опасности.

Блокировка доступа к веб-камере для конфиденциальности в интернете

В результате взлома злоумышленники получают доступ к камере вашего мобильного телефона или компьютера и записывают ваши действия. Это называется “camfecting”. Количество зарегистрированных атак этого типа относительно невелико, хотя в большинстве случаев жертвы не осознают, что их камеры были взломаны, и такие случаи остаются неучтенными.

Самый простой способ заблокировать доступ к веб-камере – использовать клейкую ленту. Однако это невозможно, если регулярно приходится использовать видеоконференции для работы и для общения. Гораздо эффективнее использовать антивирус, обеспечивающий защиту веб-камеры, например, Kaspersky Internet Security. Также рекомендуется выключать компьютер или ноутбук, когда он не используется.

Блокировщики, защищающие от вредоносной рекламы

Блокировщики рекламы убирают рекламу с веб-страниц. При блокировке рекламы исчезает риск просмотра и перехода на вредоносную рекламу. У блокировщиков рекламы есть и другие преимущества. Например, они снижают количество файлов cookie, хранящихся на компьютере, повышают конфиденциальность в интернете благодаря сокращению отслеживания, экономят трафик, обеспечивают более быструю загрузку страниц и увеличивают продолжительность работы батареи мобильных устройств.

Некоторые блокировщики рекламы являются бесплатными, а некоторые – платными. Однако не все блокировщики рекламы блокируют онлайн-рекламу полностью, а некоторые сайты могут работать некорректно при включенном блокировщике рекламы. Можно настроить блокировщики рекламы так, чтобы допускался показ онлайн-рекламы с определенных сайтов.

Родительский контроль для безопасности детей

Родительский контроль – это набор настроек, позволяющих контролировать контент, доступный вашему ребенку в интернете. Родительский контроль, используемый совместно с настройками конфиденциальности, повышает безопасность детей в интернете. Настройка родительского контроля зависит от платформы и устройства. На сайте организации Internet Matters приведены пошаговые инструкции по настройке для каждой платформы. Можно также использовать приложение для родительского контроля, например, Kaspersky Safe Kids.

Очистка компьютера

Очистка компьютера – это инструмент для удаления ненужных и временных файлов и программ из системы. В Kaspersky Total Security предусмотрена функция очистки компьютера, позволяющая находить и удалять редко используемые или установленные без вашего согласия приложения и браузерные расширения.

Кроссплатформенная защита

Интернет-защита должна распространяться на все устройства, используемые для выхода в Интернет: ноутбуки, компьютеры, смартфоны и планшеты. Лучшие программы интернет-безопасности можно установить на несколько устройств, что обеспечит кроссплатформенную защиту от угроз интернет-безопасности.

Безопасный онлайн-банкинг и онлайн-шоппинг

Рекомендации по безопасности при онлайн-шоппинге:

Рекомендации по безопасности при онлайн-банкинге:

В мире, где большая часть жизни проходит онлайн, безопасность в интернете очень важна. Понимание того, как преодолевать угрозы интернет-безопасности и противостоять различным типам интернет-атак, является ключом к обеспечению безопасности и защите данных в интернете.