Фингерпринт (отпечаток браузера): что это такое и как его скрыть?

Фингерпринт (отпечаток браузера, Browser Fingerprint) – это уникальный идентификатор конфигураций веб-браузера и операционной системы, который формируется на основе собранных данных различными технологиями отслеживания. При этом не используются традиционные методы отслеживания, такие как IP адреса и уникальные файлы cookie.

Цифровой отпечаток браузера имеет вид 32-битного числа шестнадцатеричной системы типа b2cf59b36581399ebf54d4ab425ac4a7, которое получается в результате обработки всех принятых от браузера данных. Полученный отпечаток браузера позволяет отслеживать пользователей в сети Интернет с точностью до 94%.

Отпечатки браузера применяются для предотвращения мошенничества и «кражи личности». Пользователь сети Интернет сам того не подозревая предоставляет данные о себе, без какого-либо на то согласия. С повышением количества собранных данных формируется профиль человека, который способен содержать в себе пол, возраст, семейное положение, финансовое состояние, интересы, привычки и т.д.

Казалось бы, это информация носит лишь поверхностный характер, без привязки к конкретному человеку. Но это лишь до поры до времени, стоит лишь раз человеку где-нибудь указать реальные персональные данные, например ФИО, телефон, адрес, фингерпринт, зафиксированный цифровым устройством позволит компаниям полностью Вас идентифицировать и тем самым дополнить сформированный профиль.

Также, Browser Fingerprinting, находит свое применения для внутренней аналитики, таким образом, действия пользователя (просмотренные страницы, клики, движения мышкой и т. п.) позволяют разработчикам получать негласную обратную связь, видеть, на, что пользователь обращает внимание в первую очередь и корректировать свои онлайн-платформы для достижения максимального отклика

Самые обычные браузерные фингерпринты мы заслужили:

Многие веб-сайты имеют встроенные инструменты для анализа браузеров и операционной системы своих посетителей. На основе собранных данных и создается уникальный цифровой отпечаток браузера. После проведения анализа все собранные данные, которые удалось получить вышеперечисленными методами, суммируются, и производится вычисление хеш-суммы, которая и является отпечатком браузера.

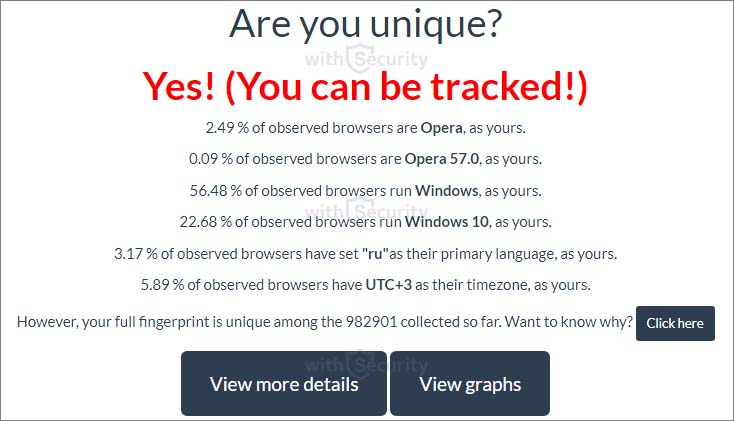

В интернете существует довольно много исследований и онлайн-проектов, где акцентируют особое внимание на уникальности цифровых отпечатков устройств. При этом, для масштаба своих исследований, некоторые из компаний предоставляют возможность пройти тест в режиме онлайн, такие как Panopticlick, Canvas Fingerprinting, Whoer и Am I Unique?

Сделать свой цифровой след менее уникальным помогут ручные изменения. Изменение часового пояса устройства; Установка другого языка операционной системы устройства; Установка другого языка браузера; Изменение разрешения экрана устройства; Изменение масштаба веб-страницы; Установка либо удаление плагинов браузера Отключение исполнения Flash, Javascript и WebGL Радикальные методы, но крайне неудобные для серфинга.

Использование дедиков (от слова dedicated server) до сих пор считается одним из самым эффективных способов сохранить свою анонимность. Представляет собой отдельную физическую машину, с которой не передаются никакие данные на вашу основную и рабочую.

Плюсы: Настройка HTTP/SOCKS-прокси или SSH/VPN-соединения на выбор; Контроль истории запросов; Спасает при атаке через Flash, Java, JavaScript, если использовать удаленный браузер;

Главная причина популярности и эффективности такого метода заключается в том, что такой виртуальный компьютер является совершенно новыми и чистым для интернета, работает круглосуточно и не передает никакой информации о конечном пользователе и характеристиках его компьютера (говорят Facebook отслеживает даже MAC адрес).

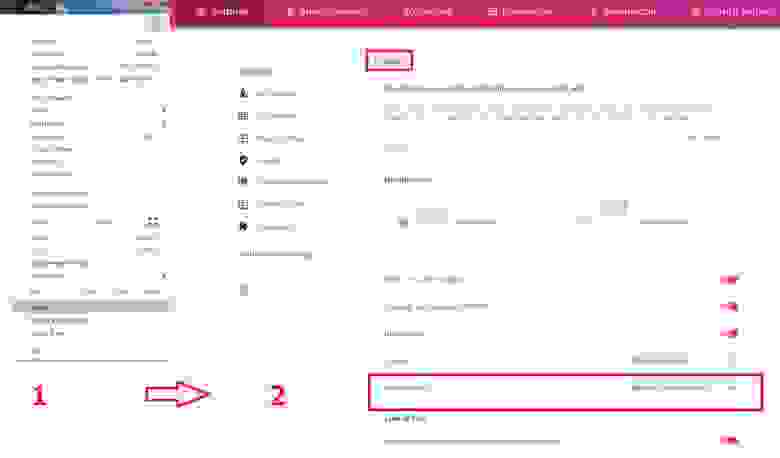

Конфиденциальность могут предложить антидетект-браузеры. Такие браузеры, как AdsPower, Multilogin и Linken Sphere, гарантируют анонимность путем подмены данных и уникализации цифрового отпечатка пользователя, оставляя при этом минимум следов в сети. Например, в AdsPower можно удобно изменить вышеупомянутые отпечатки:

Начать работу с AdsPower просто. Зарегитрируйте с email и скачайте программу для вашего компьютера. После того выбирайте один из пакетов и настройте прокси для начала работы. Больше обучающие материалы можно посмотрить на сайте AdsPower.

Современный интернет собирает огромную базу информации о каждом ее пользователе. Интернет общество активно создает и продвигает разнообразные инструменты для сохранения конфиденциальности онлайн, которые с одной стороны защищают от мошенников а с другой стороны помогают обходить правила для рекламодателей.

ВПН позволяет экономить на сервисах, которые разным ГЕО предлагают разные цены на свои продукты, мультипрофильные платформы позволяют организовывать и эффективно управлять большим количеством аккаунтов одновременно. Для этого, антидетект браузеры также являеются надежным инструментом, и эффективное его применение полностью оправдывают вложенные средства, помогая зарабатывать в разы больше.

Отпечаток браузера: что это, как работает, нарушает ли закон и как защититься. Часть 2

Так что насчет законности сбора отпечатков браузеров?

Мы детально изучили эту тему, но не смогли найти конкретных законов (речь о законодательстве США — прим. ред). Если вы можете указать статьи законов, которые регулируют сбор отпечатков браузеров в вашей стране, дайте нам знать, пожалуйста.

Зато в Европейском Союзе действуют законы и директивы (в частности, GDPR и ePrivacy Directive), которые регулируют использование отпечатков браузеров. Это вполне законно, но только в том случае, если организация может доказать необходимость выполнения такой работы.

Кроме того, для использования информации требуется согласие пользователя. Правда, есть два исключения из этого правила:

Но есть проблема — не всегда вопрос явный. Чаще всего пользователю показывают лишь баннер «Я согласен с условиями использования». Да, на баннере всегда есть ссылка на сами условия. Но кто их читает?

Так что обычно пользователь сам дает разрешение на сбор отпечатков браузера и анализ этой информации, когда кликает по кнопке «согласен».

Тест отпечатка своего браузера

Окей, выше мы обсудили, какие данные могут собираться. Но что насчет конкретной ситуации — собственного браузера?

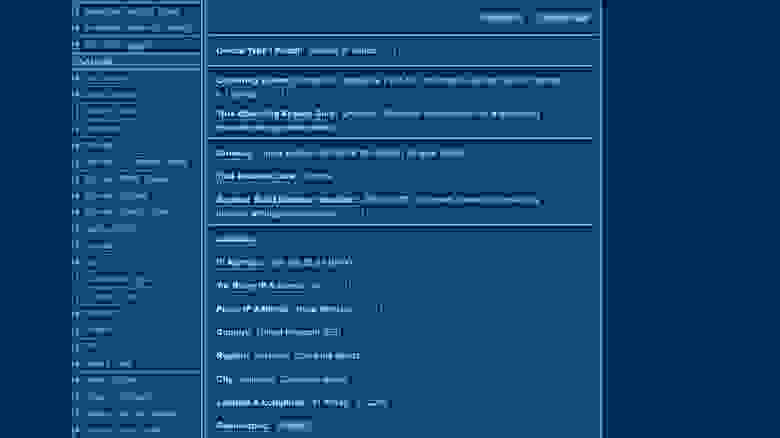

Для того чтобы понять, какую информацию можно с его помощью собрать, проще всего воспользоваться ресурсом Device Info. Он покажет, что может получить сторонний наблюдатель с вашего браузера.

Видите этот список слева? Это далеко не все, остальная часть списка появится по мере прокрутки страницы. Город и регион на скрине не отображаются из-за использования VPN авторами.

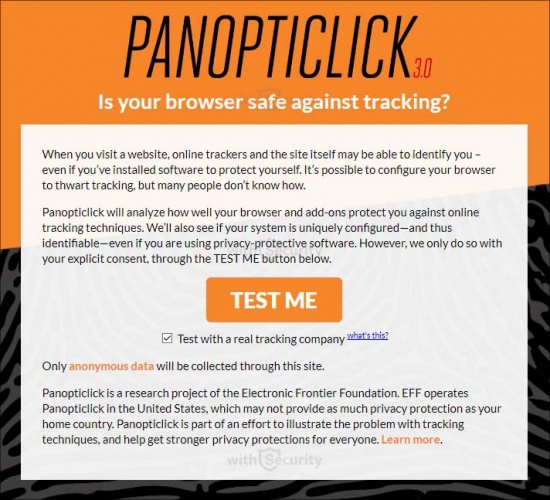

Есть и еще несколько сайтов, которые помогают провести тест отпечатка браузера. Это Panopticlick от EFF и AmIUnique, open-source сайт.

Что такое энтропия отпечатка браузера?

Это оценка уникальности отпечатка вашего браузера. Чем выше значение энтропии, тем выше уникальность браузера.

Измеряется энтропия отпечатка браузера в битах. Проверить этот показатель можно на сайте Panopticlick.

Насколько точны эти тесты?

В целом, им можно доверять, поскольку собирают они ровно те же данные, что и сторонние ресурсы. Это если оценивать сбор информации по пунктам.

Если же говорить об оценке уникальности, то здесь не все так же хорошо, и вот почему:

Как защититься от сбора отпечатков браузера (простые методы)

Сразу же стоит сказать, что полностью блокировать формирование и сбор отпечатка браузера не получится — это базовая технология. Если хотите оградить себя на 100%, нужно просто не пользоваться интернетом.

Но количество информации, которая собирается сторонними сервисами и ресурсами, можно снизить. Здесь помогут такие инструменты.

Браузер Firefox с модифицированными настройками

Этот браузер неплох в вопросе защиты пользовательских данных. Недавно разработчики защитили пользователей Firefox от сбора отпечатков третьей стороной.

Но уровень защиты можно повысить. Для этого требуется зайти в настройки браузера, путем ввода в адресной строке «about:config». Затем выбираем и меняем следующие опции:

Еще один браузер, дружественный к пользователю и дающий серьезную защиту персональных данных. Браузер блокирует разного рода трекеры, использует HTTPS везде, где можно, и блокирует скрипты.

Кроме того, Brave дает возможность блокировать большую часть инструментов для сбора отпечатков браузера.

Мы использовали Panopticlick для оценки уровня энтропии. По сравнению с Opera получилось 16.31 бит вместо 17.89. Разница не огромная, но она все же есть.

Пользователи Brave предложили массу способов защиты от сбора отпечатков браузера. Подробностей настолько много, что в рамках одной статьи их не перечислить. Все детали доступны на Github проекта.

Специализированные расширения для браузера

Расширения — щепетильная тема, поскольку они порой повышают уникальность отпечатка браузера. Использовать их или нет — выбор пользователя.

Вот что можно рекомендовать:

Tor браузер без Tor Network

На Хабре не нужно объяснять, что такое Tor браузер. По умолчанию он предлагает ряд инструментов для защиты персональных данных:

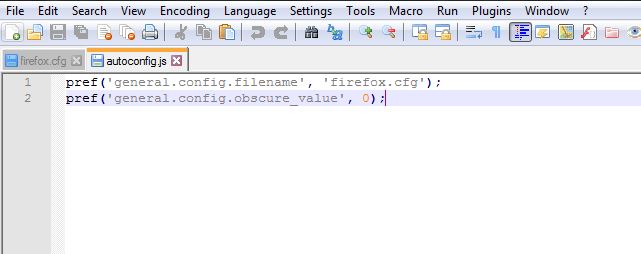

Лучше всего это делать в Notepad++. Открываем его и добавляем в первую вкладку такие строки:

pref(‘general.config.filename’, ‘firefox.cfg’);

pref(‘general.config.obscure_value’, 0);

Затем идем в Edit — EOL Conversion, выбираем Unix (LF) и сохраняем файл как autoconfig.js в директорию Tor Browser/defaults/pref.

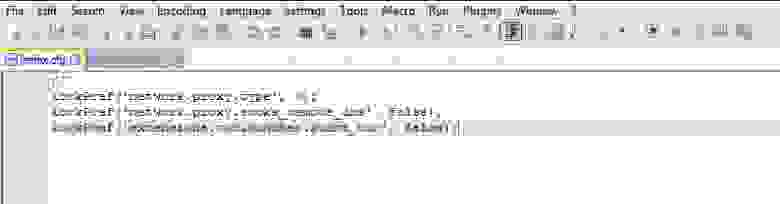

Потом открываем новую вкладку и копируем эти строки:

//

lockPref(‘network.proxy.type’, 0);

lockPref(‘network.proxy.socks_remote_dns’, false);

lockPref(‘extensions.torlauncher.start_tor’, false);

Название файла — firefox.cfg, его нужно сохранить в Tor Browser/Browser.

Теперь все готово. После запуска браузер покажет ошибку, но на это можно не обращать внимания.

И да, отключение сети никак не повлияет на отпечаток браузера. Panopticlick показывает уровень энтропии в 10.3 бита, это гораздо меньше, чем с браузером Brave (было 16,31 бит).

Файлы, о которых говорится выше, можно загрузить отсюда.

В третьей, заключительной части поговорим о более хардкорных методах отключения слежки. Обсудим также вопрос защиты персональных данных и прочей информации при помощи VPN.

База анонимности и отпечатки браузера в Firefox

Продвинутые способы анонимизации, в том числе скрытие IP адреса по средством, например, VPN, рассмотрим в конце.

Термины

Выбор браузера

Еще один фактор это то, что мы выбрали путь нинзя, что само по себе есть отпечаток, самый скрытный браузер TorBrowser (основан на Firefox), без исходного кода, а значит с возможными черными ходами для спецслужб.

Если вы выбрали TorBrowser, то вам нужно только сделать, чтобы он работал без Tor сети, инструкцию как это сделать можно найти, например, в статье.

Настройка Firefox

1) Скачиваем русскую или лучше английскую версию.

4) Там же, выбираем всегда отправлять браузером «Do Not Track» сигнал.

соглашаемся что будем осторожны и вводим:

Эта настройка скроет почти все отпечатки, в том числе заменит User-Agent на популярный, зафиксирует размер окна браузера на 1000×900, желательно его не менять и не разворачивать, но это не сильно важно.

Желательно так же изменить на True:

Итак, мы значительно уменьшили наши отпечатки без установки плагинов и драконовских методов, чего достаточно, чтобы избавиться от навязчивой рекламы.

При закрытии браузера автоматически удаляются куки и данные сайта, но будет нелишним иногда дополнительно очищать всю историю.

Проверяем насколько нам удалось раствориться

Сайты проверки отпечатки браузера можно без труда найти, разобраться в них не сложно, могу отметить следующие:

Дополнительно об утечке Шрифтов

Можно заметить, что наиболее слабым местом осталась утечка Системных шрифтов, которые сайт определяет через JavaScript. Для того, чтобы закрыть это дыру нам необходимо использовать плагин который скрывает или изменяет их. Такие плагины должны иметь в названии или описание два слова Fingerpints и Fonts:

Выбираем любой и устанавливаем.

Обзор продвинутых способов

Что такое фингерпринт (отпечаток браузера) и как его скрыть?

Безопасность и защита конфиденциальной информации является постоянной и главной проблемой во всем мире. Повсеместное применение технологий позволяет легко собирать личную информацию. Кроме этого, пользователи самостоятельно делятся, в социальных сетях, мессенджерах, при переписке по электронной почте и на других онлайн-платформах.

Что такое фингерпринт (fingerprint)?

В сфере информационных технологии фингерпринтом принято называть возможность однозначно идентифицировать человека через его устройство, настройки, программное обеспечение и другие пользовательские характеристики.

Технологию фингерпринтинга можно трактовать, как существенную уязвимость в информационной безопасности и в то же время, как нарушение приватности и конфиденциальности пользователей. Мы посещаем те или иные сайты, у многих из нас в браузере есть персональные настройки: шрифты, плагины, закладки, дополнения и расширения, разрешения экрана, расположение окон, размещение навигационных кнопок и т. д. Сочетание этих элементов представляет собой уникальный цифровой отпечаток устройства и может быть условно сопоставлено с биометрическими данными человека, а именно, отпечатками пальцев.

Где применяются и для чего используются фингерпринт браузера?

В Интернете мы делаем, говорим и пишем абсолютно разные вещи: добрые и хорошие, плохие и злые, полезные и бесполезные. То, что в реальной жизни для нас представляет проблему, в виртуальном мире кажется пустяком. Признаться в симпатии и любви? Легко! Написать гневный комментарий и оскорбить человека? Без проблем! Пообещать выплатить средства за онлайн-работу, а после ее выполнения исчезнуть и не реагировать на человека? Очень просто!

Многие из нас не видят никакой проблемы в том, что каждый шаг и каждое действие, находится под контролем и оседает в «больших данных». Другие, наоборот, чрезвычайно озабочены своей конфиденциальностью, что разрабатывают специальные средства и программы, которые проверяют, затрудняют, искажают и блокируют сбор информации.

Отпечатки цифровых устройств применяются для предотвращения мошенничества и «кражи личности». Пользователь сети Интернет сам того не подозревая предоставляет данные о себе, без какого-либо на то согласия. С повышением количества собранных данных формируется профиль человека, который способен содержать в себе:

Также, Browser Fingerprinting, находит свое применения для внутренней аналитики, таким образом, действия пользователя (просмотренные страницы, клики, движения мышкой и т. п.) позволяют разработчикам получать негласную обратную связь, видеть, на, что пользователь обращает внимание в первую очередь, что интересно, что ему нравится или же нет и корректировать свои онлайн-платформы для достижения максимального отклика, и в определенных ситуациях манипулировать этими действиями (смещать акцент внимания от одного объекта к другому и наоборот).

Виды фингерпринта и методы отслеживания

Браузер загружает файлы cookie каждый раз, когда Вы посещаете сайты, при этом используются абсолютно разные типы файлов:

Когда Вы посещаете веб-сайт, он делает проверку файлов cookie на компьютере, тем самым сформирует индивидуальные настройки. Помимо этого, куки позволяют определить, являетесь Вы новым посетителем или нет.

Файлы cookie и IP-адреса в некоторой степени управляемые. Однако отпечатки являются «скрытыми» идентификаторами. Суть в том, что код этой системы опрашивает программное обеспечение на наличие специфичных и уникальных настроек браузера. Информация, подлежащая анализу:

Как проверить отпечаток браузера и его уникальность?

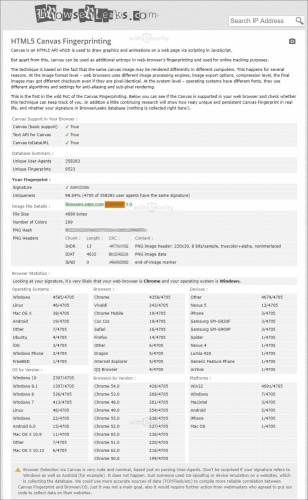

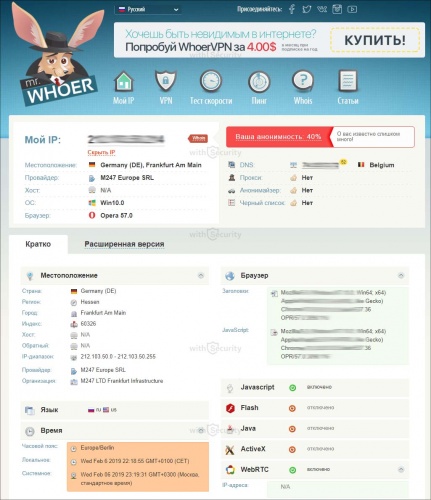

В интернете существует довольно много исследований и онлайн-проектов, где акцентируют особое внимание на уникальности цифровых отпечатков устройств. При этом, для масштаба своих исследований, некоторые из компаний предоставляют возможность пройти тест в режиме онлайн. Давайте рассмотрим наиболее популярные из них:

Panopticlick

Canvas Fingerprinting

Для общего понимания рассмотрите полный набор инструментов, но в рамках данной статьи нас интересует Canvas Fingerprinting:

Все, что требуется всего лишь перейти на страницу и он автоматически выполнит тест. Canvas используется для рисования графики и анимации на веб-странице с помощью сценариев JavaScript. При этом, данная утилита доступна, как дополнительная энтропия в формировании фингерпринта для отслеживания.

Данная методика работает только потому, что одно и то же изображение, в разных браузерах, на разных компьютерах отображается по-разному, поскольку используются различные механизмы обработки картинок.

Whoer

Здесь также просто, как и в предыдущем случае. Переходим на сайт, ждем несколько секунд и видим результат Вашей анонимности с полным списком подробностей. Позволяет определить действительные настройки системы и уязвимые места, которыми могут воспользоваться сторонние ресурсы и узнать о Вас больше, чем Вы хотели бы рассказать.

Am I Unique?

По своей реализации напоминает первый сервис из этого списка. В базе содержаться более 400 000 «отпечатков пальцев». На нем анализируются самые современные методы фингерпринтинга и отчет формируется, как в графической составляющей, так и в текстовой.

Как скрыть (изменить) отпечаток браузера?

Фингерпринт является сложным и мощным методом отслеживания пользователей по Интернету. Существуют защитные меры, при использовании браузеров, но ни один из них не сработает на все 100%. И возникает логический вопрос: «Имеет ли смысл использовать какое-то специализированное программное обеспечение или устанавливать расширения блокирующие те или иные процессы при посещении сайтов?» Ответ будет неоднозначным, поскольку возникает своего рода диссонанс.

Неоднократные исследования подтверждали, что компьютеры и программное обеспечение с настройками «по умолчанию» сложнее идентифицировать и «привязать» к конкретному человеку, в то время, как даже небольшие изменения имеют обратный эффект.

На практике, наиболее эффективной защитой является использование Tor Browser, разработчики, которого прикладывают довольно много усилий для снижения уникальности отпечатков. Для повседневного использования, хорошим вариантом будет использование такого расширения, как Privacy Badger. С помощью него можно снизить уровень отслеживания и количество передаваемой информации. Для еще большей уверенности и защиты конфиденциальность все это необходимо использовать на виртуальной машине.

«Запутать следы» можно и через системные настройки, например:

Все эти методы имеют место, однако для рядового пользователя такие действия создают определенные трудности и пустую трату времени.

Самый эффективный метод от отслеживания – не совершайте глупостей (и никакого интереса конкретно к Вам не было и не будет), а также не выделяйтесь из массы пользователей (один за всех и все за одного, но это только в контексте данной темы).

Если тема для Вас является весьма интересной и актуальной посмотрите видео от Ufocoder, где он довольно подробно рассказывает и показывает, как работает технология фингерпринта и можно ли с этим бороться:

Защита от скликивания рекламы с помощью анализа fingerprint браузеров. Как это работает?

Меня зовут Максим Кульгин, и моя компания занимается защитой от скликивания контекстной рекламы в Яндекс.Директ и Google.Ads. Для защиты мы используем цифровой отпечаток браузера (fingerprint) и я хочу поделится некоторыми интересными фактами относительно этого механизма и как он помогает нам находить кликеров.

Помните, как вы искали какой-нибудь товар в Интернете, а потом вас повсюду преследовала связанная с этим товаром реклама? Есть вероятность, что за вами следят, потому что в Интернете доступна такая информация, как ваше разрешение экрана, часовой пояс и наборы смайликов.

И да, таким образом вас могут отслеживать, даже если вы используете браузер в приватном режиме — в так называемом режиме инкогнито. Пример признаков цифрового отпечатка браузера и их значений — проверьте свой на http://fp.virpo.sk

На Slido было проведено одно из самых масштабных исследований точности определения отпечатков браузера и первый в мире подробный обзор эффективности этой технологии на смартфонах.

Так давайте же рассмотрим, что такое цифровые отпечатки браузера, а также как и насколько успешно такие отпечатки используются для слежки за вами. Кроме того, как именно fingerprint можно использовать для защиты от скликивания? Если вам интересно узнать больше про скликивание рекламы и механизмы противодействия, советую предварительно ознакомиться с этими статьями: статья 1, статья 2.

Воспользуемся аналогией о фотоаппаратах и пишущих машинках. Фотоаппараты и пишущие машинки можно легко идентифицировать и отличить друг от друга по сделанным фотографиям и напечатанному тексту соответственно.

Любой фотоаппарат оставляет уникальный узор из шума на своих фотографиях, и любая пишущая машинка определенным образом пропускает чернила вокруг букв в процессе печати. Посмотрев на две фотографии и сравнив их узор шума, мы можем довольно точно определить, были ли они сделаны одним и тем же фотоаппаратом.

Тот же принцип применяется к браузерам. JavaScript, который используется и включен в большинстве браузеров, раскрывает миру многое о вас. Будь это ваше разрешение экрана, смайлики, установленные шрифты, языки, часовые пояса или модель видеокарты. Всё это может быть извлечено из вашего браузера незаметно для вас.

В отдельности эта информация не вызывает большого интереса. Но кто угодно может объединить ее и использовать для довольно точной идентификации конкретного браузера. Даже внешний вид смайликов на вашем устройстве может быть использован, чтобы идентифицировать вас. Наборы смайликов можно извлечь в виде точечного изображения, используя холст (canvas) HTML5.

Если вам интересно, на этом веб-сайте можно проверить, как выглядит цифровой отпечаток вашего браузера. Обратите внимание, что анализ происходит практически мгновенно.

Кто-то может подумать, что они заведомо используются в негативном ключе, но это далеко не так.

Возьмем для примера борьбу с мошенничеством. Если в Интернете у вас есть какая-либо учетная запись, например на сайте банка или даже в социальной сети, то обычно вы авторизуетесь там, просто используя свой электронный адрес и пароль.

Если в один «прекрасный» день ваши идентификационные данные украдут, и вор попытается войти в систему со своего устройства, то сайт банка или социальная сеть смогут обнаружить такое подозрительное поведение благодаря соответствующему изменению в цифровом отпечатке браузера. Для предотвращения такого рода мошенничества сайты могут потребовать от пользователя пройти дополнительную авторизацию, например через SMS.

Однако сегодня цифровые отпечатки браузера чаще всего используются для персонализации рекламы. Кнопки «Нравится» и «Поделиться», которые есть почти на каждом веб-сайте, часто содержат скрипт, который собирает цифровые отпечатки вашего браузера и, как следствие, знает вашу историю посещения веб-сайтов.

От одного цифрового отпечатка какого-либо устройства пользы немного. Как и от множества цифровых отпечатков, собранных на одном веб-сайте.

Но коль скоро кнопки социальных сетей, а значит и скрипты для сбора цифровых отпечатков браузера присутствуют почти везде, социальные сети по большей части знают, как именно вы бороздите просторы Всемирной паутины. Так технологические гиганты могут показывать вам рекламу, связанную с вашим поисковым запросом, который вы отправляли полчаса назад.

Это будет, пожалуй, самый короткий абзац в статье, т.к. технически задача совсем не сложная. Разумеется, боты, которые занимаются кликфродом, регулярно меняют свой IP- адрес и очищают cookies, но менять цифровое «окружение» сервера (а чаще виртуальной машины), с которого происходит скликивание рекламы, при каждом заходе уже проблематично. Поэтому самое простое, что можно сделать, это считать цифровой отпечаток при первом заходе и идентификации бота, а далее сравнивать сохраненные отпечатки для всех последующих пользователей и если мы находим совпадение, то с высокой вероятностью — это тот же бот и показ рекламы ему стоит заблокировать. Но, к сожалению, есть проблемы с точностью определения отпечатков, которые и рассмотрим далее.

Ну, нет. Есть несколько сайтов, таких как AmIUnique и Panopticlick, которые могут вам сообщить, отличается ли цифровой отпечаток вашего браузера от примерно миллиона цифровых отпечатков, собранных в их базе данных. У меня, например, отличаются: )…

Скорее всего, ваш отпечаток будет отмечен как уникальный. И это звучит пугающе, но запаситесь терпением — возможно, что вам будет уже не так страшно, когда мы увидим полную картину.

Эти сайты сравнивают ваш цифровой отпечаток с отпечатками во всей их базе данных, которая пополнялась в течение 2-3 лет (или 45 дней в случае работы сайта Panopticlick).

Однако 2 года или даже 45 дней — это достаточно долгий период времени, чтобы цифровой отпечаток вашего браузера успел измениться без каких-либо действий с вашей стороны. Например, за 60 дней цифровой отпечаток моего браузера изменился 6 раз.

Изменение может быть вызвано автоматическими обновлениями браузера, изменением размера окна, установкой нового шрифта или даже переходом на летнее время. Все эти действия значительно усложняют однозначную идентификацию вашего браузера в рамках более длинных отрезков времени.

Panopticlick и AmIUnique опубликовали очень хорошие научные статьи, в которых они провели анализ нескольких сотен цифровых отпечатков браузеров. Вы, кроме того, можете обратить внимание на эту большую работу, где автор делится своими результатами анализа цифровых отпечатков. Итак, что у этих, несомненно умных ребят, получилось? (ниже я привожу итоговые графики без изменений, as is):

Вероятно, что самая интуитивно понятная диаграмма, построенная на основе собранных данных, — это диаграмма размеров анонимных групп (или, другими словами, диаграмма с размеров групп анонимных устройств). Анонимная группа, по сути, описывает, сколько разных устройств обладает одним и тем же цифровым отпечатком браузера.

Например, анонимная группа, включающая в себя только одно устройство, означает, что соответствующий цифровой отпечаток был уникальным. Анонимная группа размером в пять элементов означает, что у пяти разных устройств был один и тот же отпечаток, и поэтому нельзя отличить их друг от друга только на основе их отпечатка. И это, несомненно, очень плохо для поиска скликивающих ботов.

В результате были определены вот такие размеры анонимных групп для типов устройств, имеющих наиболее весомую долю в нашем наборе данных.

Глядя на эту диаграмму, можно заметить следующее:

Исследователи заметили еще одно интересное явление, когда посмотрели на то, насколько часто меняется цифровой отпечаток браузера на одном устройстве. График ниже показывает количество дней между первым посещением сайта-сборщика на каком-либо устройстве и первым изменением цифрового отпечатка:

Можно отметить, что за 24 часа почти 10% неоднократно наблюдаемых устройств сумели изменить свои цифровые отпечатки. Давайте посмотрим, как обстоят дела с каждым типом устройств в отдельности:

Этот график показывает, что за неделю цифровой отпечаток поменялся у 19% iPhone и всего лишь у

3% устройств на Android. Следовательно, полученные данные показывают, что отслеживать iPhone в течение более длительного периода гораздо сложнее, чем Android-устройства. К счастью, скликивать рекламу с настоящих смартфонов Apple довольно сложно 🙂

А сколько же признаков нужно извлечь из браузера, чтобы надежно идентифицировать его. Для этого ребята измерили мощность отпечатка, используя информационную энтропию Шеннона. Чем выше энтропия, тем более точен процесс идентификации.

Например, энтропия 14,2 означает, что один из каждых

19 000 цифровых отпечатков будет тем же, что и у меня. Увеличение энтропии до 16,5 означает, что одно из каждых

92,500 устройств обладает тем же цифровым отпечатком.

В сделанном эксперименте искали наиболее сильные подмножества признаков определенных размеров. Энтропия всего нашего набора данных была равна 16,55 поэтому исследователи решили начать всего с трех признаков и увеличивать размер подмножества до тех пор, пока не добьются значения энтропии как минимум в 16,5, и вот какие результаты были получены:

Этот эксперимент показал, что извлекая всего три первичных признака браузера, а именно формат даты, строку user-agent и доступный размер экрана (не включая размер док-панелей, заголовков окон и так далее), можно добиться энтропии в 14,2, что уже достаточно для идентификации браузеров (а значит и пользователей) в некоторых случаях. Как это нам помогает для идентификации ботов? Вовсе не обязательно собирать много параметров компьютера, с которого происходит скликивание, чтобы «вылавливать» его в потоке посетителей.

Если же расширить подмножество признаками, которые сложнее получить, такими как отпечаток холста (canvas), список установленных шрифтов и некоторые другие, то сможем достичь целевого значения энтропии в 16,5.

Итак, какие промежуточные выводы можно сделать?

Однако если вас беспокоит конфиденциальность ваших данных, то есть и хорошие новости. Во-первых, Apple анонсировали войну против сбора отпечатков браузеров в своей операционной системе macOS Mojave. Во-вторых, GDPR считает цифровые отпечатки браузера персональными данными, а значит, с ними следует обращаться соответствующим образом. И, наконец, есть множество плагинов и расширений для браузера, которые могут сбивать с толку скрипты, используемые для сбора цифровых отпечатков браузера.