Вирусы-вымогатели (Ransomware)

Вирус-вымогатель (ransomware) — вид вредоносных программ, которые своими действиями мешают правильному функционированию компьютера и требуют денег за то, чтобы вернуть нормальный доступ к информации. Вирус-вымогатель — пожалуй, один из самых простых в написании видов вредоносных программ. Этим обусловлено их широкое распространение. Впрочем, есть и более качественно написанные вымогатели, а некоторые из них даже обладают технической поддержкой.

Классификация вирусов-вымогателей

Вымогатели делят на три типа по принципу их работы:

В первом случае программа подвергает файлы жертвы криптографическому преобразованию и требует заплатить за предоставление ключа расшифрования либо специальной утилиты-декриптора.

Во втором случае программа делает работу с компьютером жертвы полностью или частично невозможной. Классический пример такого вымогателя — WinLocker. Именно этот тип является самым распространённым в связи с простотой написания подобных программ.

Вредоносные объекты третьего типа мешают работе с интернет-браузерами, перекрывая основное окно рекламным баннером или запугивая пользователей тем, что они якобы совершили противозаконные действия. Так или иначе, они вымогают деньги за разблокировку.

Распространяется вирус-вымогатель (ransomware) так же, как и любой другой экземпляр вредоносного кода: с помощью спам-рассылки, при физическом контакте злоумышленника с компьютером жертвы, при скачивании зараженных файлов и т.д.

Объект воздействия вирусов-вымогателей

Вымогатели не всегда нацелены на персональный компьютер. Поскольку задачей киберпреступника является извлечение финансовой выгоды, для него имеет смысл атаковать небольшие и средние компании: они более платежеспособны, чем домашний пользователь, и к тому же зашифрованная бухгалтерская база данных является гораздо более мощным стимулом к выплате выкупа, чем архив личных фотографий. Например, за 2016 год 42% таких компаний были атакованы вымогателями, из них 32% заплатили выкуп, а 20% так и не получили доступ к своим данным. Впервые вымогатели были зафиксированы в мае 2005 года. С тех пор очень сильно увеличилось их количество и разнообразие. Постепенно вымогатели становились умнее: они стали требовать неотслеживаемых транзакций в биткойнах, шифровать данные. Некоторые современные вымогатели даже оснащены техподдержкой. Наиболее известны такие семейства, как Cryzip, Krotten, Archiveus. Эксперты многих антивирусных компаний назвали вымогатели-шифровальщики главной темой 2016 года.

Источник угрозы

Вымогатели очень широко распространены из-за простоты их создания. Источников угрозы много: зараженные сайты, файлы, уязвимости в почтовых клиентах, изъяны в ОС (например, WinLocker использует только стандартные функции ОС Windows). Существует мнение, что большая часть создателей троянов-вымогателей родом из России, так как местные власти никак не борются с данным типом преступности. Некоторые шифровальщики «не сдерживают обещаний» и даже после оплаты не разблокируют компьютер, не расшифровывают файлы.

Анализ риска

Вымогатели — серьезная проблема безопасности. Помимо того, что они выводят ПК из строя, они также и «обворовывают» пользователя. Простота написания порождает огромное количество различных видов вымогателей — даже новичок может создать свой блокировщик. Также огромное количество вымогателей находится в открытом доступе в интернете, что позволяет любому человеку скачивать их, модифицировать и заражать других пользователей. Впрочем, вымогатели — это уже давно известная проблема, и для борьбы с ней разработано множество решений. Например, в 2016 году «Лаборатория Касперского» выпустила бесплатное программное обеспечение для защиты от вымогателей-шифровальщиков.

Удаление программ-вымогателей | Расшифровка данных – как победить вирус

Заражение программами-вымогателями означает, что ваши данные зашифрованы или ваша операционная системазаблокирована киберпреступниками. Киберпреступники обычно требуют выкуп за расшифровку данных. Программы-вымогатели могут проникать на устройства разными способами. Наиболее распространенные пути включают заражение при посещении вредоносных веб-сайтов, загрузку нежелательных надстроек и спам-рассылки. Целями атак программ-вымогателей являются как частные лица, так и компании. Для защиты от атак программ-вымогателей могут быть предприняты различные меры, однако сохранение бдительности и использование программ безопасности – это самые важные шаги в правильном направлении. При атаке программы-вымогателя происходит либо потеря данных, либо трата крупной суммы денег, либо и то, и другое.

Обнаружение программ-вымогателей

Как узнать, заражен ли ваш компьютер? Вот несколько способов обнаружить атаку программы-вымогателя:

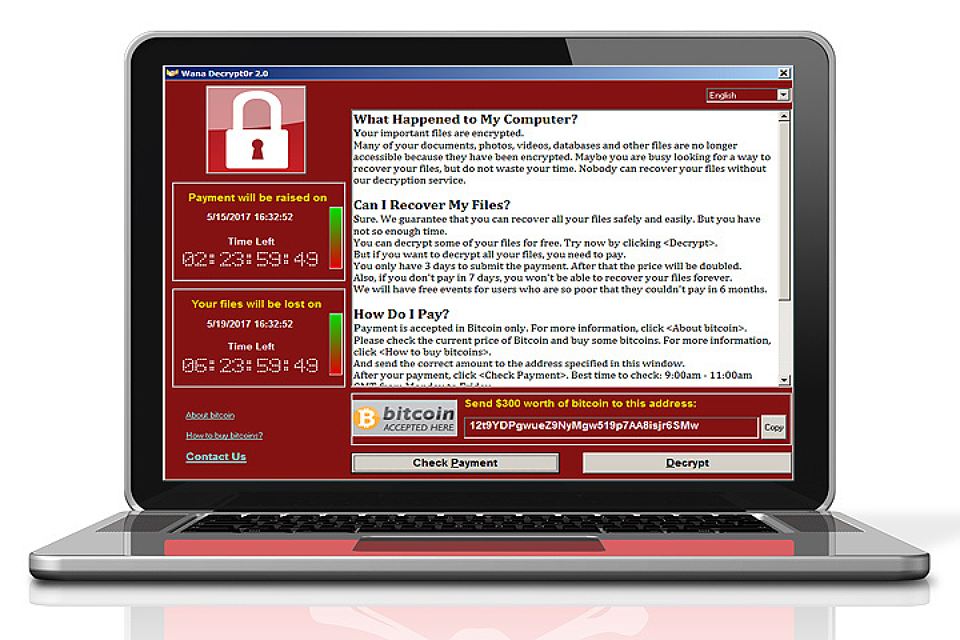

Наконец, появляется окно с требованием выкупа, что подтверждает заражение программой-вымогателем. Чем раньше была обнаружена угроза, тем проще бороться с вредоносной программой. Раннее обнаружение факта заражения троянскими программами-шифровальщиками позволяет определить, какой тип программы-вымогателя заразил устройство. Многие троянские программы-вымогатели удаляют себя после выполнения шифрования, поэтому их невозможно изучить и расшифровать.

Произошло заражение программой-вымогателем – что делать?

Программы-вымогатели обычно бывают двух типов: программы-блокировщики с требованием выкупа и шифровальщики. Программы-блокировщики с требованием выкупа блокируют экран компьютера, в то время как шифровальщики шифруют отдельные файлы. Независимо от типа программы-вымогателя, у жертвы обычно есть три варианта:

Удаление троянских программ-шифровальщиков и расшифровка данных

Тип программы-вымогателя и стадия, на которой было обнаружено заражение, существенно влияют на способ борьбы с вирусом. Удаление вредоносной программы и восстановление файлов возможно не для всех программ-вымогателей. Вот три способа борьбы с заражением.

Обнаружение программ-вымогателей – чем раньше, тем лучше

Если программа-вымогатель обнаружена до момента требования выкупа, ее можно удалить. Данные, которые были зашифрованы до этого момента, останутся зашифрованными, но саму программу-вымогатель можно остановить. Раннее обнаружение означает, что можно предотвратить распространение вредоносной программы на другие устройства и файлы.

Если во внешнем или в облачном хранилище имеется резервная копия данных, зашифрованные данные возможно восстановить. Но что делать, если у вас нет резервной копии данных? Мы рекомендуем вам установить надежное решение для интернет-безопасности. Возможно, уже существует инструмент для расшифровки данных, зашифрованных программой-вымогателем, жертвой которой вы стали. Можно также посетить веб-сайт проекта No More Ransom. Эта общеотраслевая инициатива запущена для помощи всем жертвам программ-вымогателей.

Инструкция по удалению программ-шифровальщиков файлов

Если вы стали жертвой атаки программы-шифровальщика файлов, можно выполнить следующие действия, чтобы удалить трояна-шифровальщика.

Шаг 1. Отключитесь от интернета

Сначала удалите все подключения, как виртуальные, так и физические. К ним относятся беспроводные и проводные устройства, внешние жесткие диски, любые носители и облачные учетные записи. Это может предотвратить распространение программ-вымогателей по сети. Если вы подозреваете, что пострадали другие области, выполните действия по резервному копированию и для этих областей.

Шаг 2. Проведите расследование с использованием программ обеспечения интернет-безопасности

Выполните антивирусную проверку с помощью установленных программ для обеспечения безопасности в интернете. Это поможет определить угрозы. Если обнаружены опасные файлы, их можно удалить или поместить на карантин. Вредоносные файлы можно удалить вручную или автоматически с помощью антивирусного программного обеспечения. Выполнять удаление вредоносных программ вручную рекомендуется только опытным пользователям.

Шаг 3. Используйте инструмент для расшифровки данных, зашифрованных программами-вымогателями

Если компьютер заражен программой-вымогателем, зашифровавшей данные, для восстановления доступа к ним потребуется соответствующий инструмент расшифровки. В «Лаборатории Касперского» ведется постоянное изучение новейших типов программ-вымогателей и предоставляются инструменты расшифровки данных для противодействия атакам этих программ.

Шаг 4. Восстановите данные из резервной копии

Если резервные копии ваших данных хранятся на внешнем носителе или в облачном хранилище, создайте также резервную копию данных, которые еще не были зашифрованы программой-вымогателем. Если вы не создавали резервных копий, очистить и восстановить работу компьютера будет намного сложнее. Чтобы избежать такой ситуации, рекомендуется регулярно создавать резервные копии. Если вы склонны забывать о таких вещах, используйте службы автоматического резервного копирования в облако или создайте напоминания в календаре.

Как удалить программу-вымогатель, блокирующую экран

В случае программы-блокировщика жертва сначала сталкивается с проблемой доступа к программе безопасности. При запуске компьютера в безопасном режиме есть вероятность, что операция блокировки экрана не загрузится, и удастся использовать антивирусную программу для борьбы с вредоносным ПО.

Платить ли выкуп?

Обычно не рекомендуетсяплатить выкуп. Как в случае с политикой отказа от переговоров в реальной ситуации с заложниками, при «захвате» данных следует применять аналогичный подход. Выплачивать выкуп не рекомендуется, поскольку нет гарантии, что вымогатели действительно выполнят свое обещание и расшифруют данные. Кроме того, получение злоумышленниками выкупа будет способствовать совершению такого вида преступлений, а этого следует избегать любой ценой.

Если вы все же планируете заплатить выкуп, не удаляйте программу-вымогатель со своего компьютера. В зависимости от типа программы-вымогателя или плана киберпреступников по расшифровке данных, программа-вымогатель может являться единственным способом применить код дешифрования. В случае преждевременного удаления программы-вымогателя код дешифрования, купленный по высокой цене, станет бесполезным. Но если вы действительно получили код дешифрования и он сработал, необходимо удалить программу-вымогатель с устройства как можно скорее после расшифровки данных.

Дальнейшие действия в зависимости от типа программ-вымогателей

Существует множество различных типов программ-вымогателей, некоторые из них можно удалить всего несколькими щелчками мыши. Однако есть также распространенные вирусы, удаление которых значительно сложнее и требует много времени.

Существуют различные способы удаления и расшифровки зараженных файлов в зависимости от типа программы-вымогателя. Не существует универсального инструмента дешифрования, который работал бы с любыми программами-вымогателями.

Для корректного удаления программ-вымогателей важно ответить на следующие вопросы:

Вирус Ryuk мог попасть в систему, например, через Emotet, что влияет на способ решения проблемы. В случае с вирусом Petya, безопасный режим – хороший способ удалить его. Более подробно различные варианты программ-вымогателей описаны в этой статье.

Выводы

Даже при соблюдении самых строгих мер безопасности нельзя с полной уверенностью исключить атаку программы-вымогателя. Если атака уже произошла, использование интернет-безопасности может смягчить последствия, например, от «Лаборатории Касперского», надлежащая подготовка и внимательность. Внимание к первичным признакам атаки программы-вымогателя позволит обнаружить ее и начать борьбу еще на ранней стадии. Однако даже если злоумышленники потребовали выкуп, в вашем распоряжении есть различные варианты, и вы можете выбрать подходящий в зависимости от ситуации. Помните, что регулярное резервное копирование данных значительно снизит воздействие атаки.

Другие статьи по теме

What Что такое программы-вымогатели

How to prevent Ransomware Как защитить себя от программ-вымогателей

Охотники на корпорации: топ-5 кибергруппировок-вымогателей

Мы изучили самые активные группировки, которые взламывают компании, шифруют данные и требуют выкуп.

За последние пять лет зловреды-шифровальщики превратились из угрозы персональным компьютерам в серьезную опасность для корпоративных сетей. Преступники перестали гнаться за количеством зараженных компьютеров и вместо этого переключились на крупные цели. Атаки на коммерческие организации и государственные структуры приходится тщательно планировать, но в случае успеха суммы выкупов достигают десятков миллионов долларов.

Вымогатели пользуются тем, что у компаний гораздо больше финансовых возможностей, чем у рядовых пользователей. Кроме того, многие современные вымогатели крадут данные перед тем, как их зашифровать, и угрожают их публикацией. Таким образом, перед пострадавшей компанией появляется перспектива репутационных издержек, проблем с акционерами и штрафов регуляторов, которая зачастую оказывается страшнее выкупа.

По нашим данным, переломным стал 2016 год, когда всего за несколько месяцев число вымогательских кибератак на бизнес выросло втрое: если в январе 2016 мы фиксировали один случай каждые две минуты, то к концу сентября между инцидентами проходило всего 40 секунд.

С 2019 года эксперты наблюдают регулярные кампании целой серии таргетированных шифровальщиков (так называемые «big game hunting ransomware»). Их операторы публикуют на своих ресурсах статистику по проведенным атакам. Мы использовали эти данные, чтобы составить рейтинг самых активных кибергруппировок.

1. Maze (он же ChaCha)

Зловред-вымогатель Maze был впервые замечен в 2019 году и быстро вырвался в лидеры среди себе подобных. Из общего числа жертв более трети атак пришлось на этот шифровальщик. Одна из характерных особенностей Maze — стоящая за ним группировка одной из первых начала похищать данные перед шифрованием. Если пострадавшие отказывались платить выкуп, преступники угрожали опубликовать украденные файлы. Позже этот прием подхватили многие другие вымогатели, включая REvil и DoppelPaymer, о которых мы расскажем ниже.

Еще одно новшество — преступники стали сообщать СМИ о своих атаках. В конце 2019 года злоумышленники из Maze связались с редакцией Bleeping Computer, рассказали им о взломе компании Allied Universal и в качестве подтверждения приложили несколько украденных файлов. В ходе переписки с редакцией они угрожали разослать спам с серверов Allied Universal, а позднее опубликовали конфиденциальные данные взломанной компании на форуме Bleeping Computer.

Атаки Maze продолжались до осени 2020 года — в сентябре группировка начала сворачивать свою деятельность. К этому времени от ее деятельности пострадали несколько международных корпораций, государственный банк одной из стран Латинской Америки и информационная система одного из городов США. В каждом случае вымогатели требовали у жертв суммы в несколько миллионов долларов.

2. Conti (он же IOCP ransomware)

Этот зловред появился в конце 2019 года и был весьма активен на протяжении всего 2020-го: на его счету более 13% всех жертв программ-вымогателей за этот период. Создатели Conti продолжают деятельность и сейчас.

Интересная деталь в атаках Conti — злоумышленники предлагают своим жертвам помощь с укреплением безопасности, если компания согласится заплатить выкуп. «Вы получите инструкции, как залатать дыры в защите. Мы также порекомендуем вам специальное ПО, которое доставляет взломщикам наибольшие проблемы», — заверяют преступники.

3. REvil (он же Sodin, Sodinokibi)

Первые атаки этого шифровальщика были обнаружены в начале 2019 года в азиатских странах. Зловред быстро привлек внимание экспертов своими техническими особенностями — например, он использует легитимные функции процессора, чтобы обходить защитные системы. Кроме того, в его коде были характерные признаки того, что вымогатель создавался для сдачи в аренду.

В общей статистике жертвы REvil составляют 11%. Зловред отметился почти в 20 отраслях бизнеса. Наибольшую долю (30%) его жертв составляют промышленные предприятия, за ними идут финансовые организации (14%), сервисные провайдеры (9%), юридические фирмы (7%), а также телекоммуникационные и IT-компании (7%). На последнюю категорию пришлась одна из самых громких атак шифровальщика: в 2019 году преступники взломали нескольких IT-провайдеров и установили Sodinokibi части их клиентов.

4. Netwalker (он же Mailto ransomware)

Создатели зловреда, похоже, решили нести кибервымогательство в массы. Они предлагали мошенникам-одиночкам взять Netwalker в аренду и в случае успешной атаки получить солидную часть прибыли. По сведениям Bleeping Computer, доля распространителя зловреда могла достигать 70% от выкупа, хотя обычно исполнители в подобных схемах получают гораздо меньше.

В подтверждение серьезности своих намерений преступники публиковали скриншоты крупных денежных переводов. Чтобы максимально упростить аренду шифровальщика, они создали сайт, который автоматически публиковал похищенные данные по истечении срока, отведенного на внесение выкупа.

В январе 2021 года правоохранительные органы взяли под контроль инфраструктуру Netwalker и предъявили обвинение гражданину Канады Себастьяну Вашон-Дежардену (Sebastien Vachon-Desjardins). По мнению следствия, этот человек получал деньги за поиск жертв и распространение шифровальщика на их компьютерах. После этих событий активность Netwalker сошла на нет.

5. DoppelPaymer

Последний «герой» нашего обзора — вымогатель DoppelPaymer. Его жертвы составляют около 9% в общей статистике. Его создатели также отметились и другими зловредами, в том числе банковским ботом Dridex и уже ушедшим на покой шифровальщиком BitPaymer (FriedEx), который считают более ранней версией DopplePaymer. Так что общее число жертв группировки гораздо больше.

Методы направленных кибератак

Каждая атака на крупную компанию — результат долгой работы киберпреступников, которые ищут уязвимости в инфраструктуре, продумывают сценарий и подбирают инструменты. Затем происходит взлом и распространение вредоносного кода по инфраструктуре компании. Преступники могут несколько месяцев находиться внутри корпоративной сети, прежде чем зашифровать файлы и выдвинуть свои требования.

Основные средства, которые помогают проникнуть в инфраструктуру:

Неприятно познакомиться: как появились вирусы и почему в России их меньше, чем в Китае

В любой энциклопедии написано: «вирус» в переводе с латинского языка означает « яд». С тех пор как в XIX веке исследователи впервые столкнулись с заражением одного организма другим, знания о вирусах множились. К настоящему времени ученые изучили порядка пяти тысяч видов вирусов, но сказать, что науке доподлинно известно и с чем она имеет дело, нельзя. В двадцать первом веке все еще остаются вопросы, на которые у ученых-вирусологов нет ответов. Ведь количество неизученных вирусов, которые «свободно парят» вокруг нас, находятся в воде, земле, в организмах животных, в стеблях растений, исчисляется миллионами!

— За всю историю исследований в основном изучались вирусы человека и сельскохозяйственных животных, — поясняет «Вечерке» вирусолог, директор Института медицинской паразитологии, тропических и трансмиссивных заболеваний им. Е. И. Марциновского Сеченовского университета Александр Лукашев. — А вирусы есть у каждого вида живых существ на Земле, в том числе у грибов, мхов, бактерий, простейших. И многие могут перейти к человеку.

Когда и при каких условиях тому или иному вирусу приспичит активизироваться — вопрос, не поддающийся прогнозам. Точнее, «паразиты» бомбардируют все живое постоянно. Вирусная атака — это процесс в природе непрекращающийся. Ведь вирус не бактерия и не микроорганизм. Это фрагмент генетической информации, упакованный в белковую оболочку. У него нет клетки, а значит, вне живого организма он как бы не живет, а находится в замершем состоянии. Поэтому если вы спросите у специалиста, живые вирусы или нет, он ответит уклончиво: как бы нет, но в общем-то да. Делиться самостоятельно вирус не может, и чужая клетка нужна ему, чтобы жить.

— Любая живая информация старается выжить в биосфере, — говорит вирусолог Александр Лукашев. — Главная эволюционная задача вируса — не уничтожить живую клетку, а, используя ее ресурсы, размножиться как можно в большем количестве своих копий. У вируса нет задачи быть «плохим». Наоборот, «хороший» вирус имеет преимущества. Например, вирус герпеса большинству людей практически не наносит вреда. Им заражены все, он распространен повсеместно, и свою функцию — максимально размножиться — он выполняет. А, скажем, вирус Эболы убивает примерно половину своих жертв, и в том числе и поэтому он не может размножиться в популяции человека. С точки зрения эволюции убивать своего носителя вирусу невыгодно. Клеткам живых организмов приходится держать глухую оборону практически постоянно. Но человек и не знает, что находится под обстрелом фрагментов генетической информации, потому что в подавляющем большинстве случаев клетки самостоятельно разбираются с захватчиком, не допуская заражения. Только с воздухом мы вдыхаем едва ли не ежесекундно десятки вирусов, и ничего.

— Вирусы редко переходят между видами нечасто, — говорит вирусолог Александр Лукашев. — Скажем, вирусы от растений к животным переходят, наверное, раз в один миллион лет. Бомбардировка новых видов происходит постоянно, но чаще всего безуспешно. Легче перейти к близкому виду. Например, от приматов к человеку вирусы переходят много раз в год. От млекопитающих — примерно раз в 10 лет. Ту же Эболу человек подхватывает от летучих лисиц. И вспомним свиной грипп и другие «болячки», перешедшие от животных. Случаи могут регистрироваться, например, и два года подряд, а потом 20 лет будет затишье, но я говорю о средней периодичности. Но на каждый успешный переход приходится, условно, миллион безуспешных.

— Скученность населения и, скажем так, очень близкий контакт между людьми и животными — в Китае совпали все условия. Из-за особенностей пищевых рынков и, возможно, более высокой восприимчивости населения «чужой» вирус «зацепился», а дальше из-за высокой плотности китайского населения смог распространиться, — рассуждает вирусолог Александр Лукашев. — У нас в стране совсем другие условия, хотя известно, что зараженные примерно такими же опасными вирусами летучие мыши обитают на юге России. Кроме того, мы летучих мышей и панголинов не едим, не разделываем и на рынках не продаем, а значит, и попыток перейти от животного к человеку их вирус может предпринимать значительно меньше. Гипотетически же к человеку может перейти огромное число вирусов — умножьте число всех видов млекопитающих на 1000 и примерно узнаете, сколько. Но если нет условий, выгодных для распространения заразы, бояться нечего.

Вместе с тем наука признала, что вирусы — это наследие древнего мира, существовавшего до появления первой живой клетки, четыре миллиарда лет назад. Более того, из вирусов или их остатков по большей части состоит геном человека. Это значит, что они были основой развития жизни на Земле. Доказано, что человек, как млекопитающее, обязан существованием именно им, поскольку благодаря вирусам у наших предков начала формироваться плацента. Как? Они привнесли в человеческий геном белок, отвечающий за ее функцию. Кроме того, вирусы сильно повысили эффективность эволюции. Они переносили генетическую информацию намного эффективнее, чем это делалось только в ходе естественного размножения. То есть удачные гены они передавали не потомству вида, а сразу в новый организм.

Вирусы мутируют. Ученые говорят, что у многих из них каждый новый геном имеет дополнительную мутацию. Изменяется вирус иногда в течение нескольких часов. Внутри одной клетки, внутри одного цикла размножения одинаковых вирусов нет! Чтобы иметь возможность приспособиться к новым условиям, вирус меняется, производя в популяции самые разные варианты. Мутация для вирусов — обязательная часть их жизненного цикла. Собственный геном вирусов в миллион раз меньше человеческого, и чтобы с нами конкурировать, они мутируют, создавая множество вариантов, которые могут «пригодиться» в разных условиях.